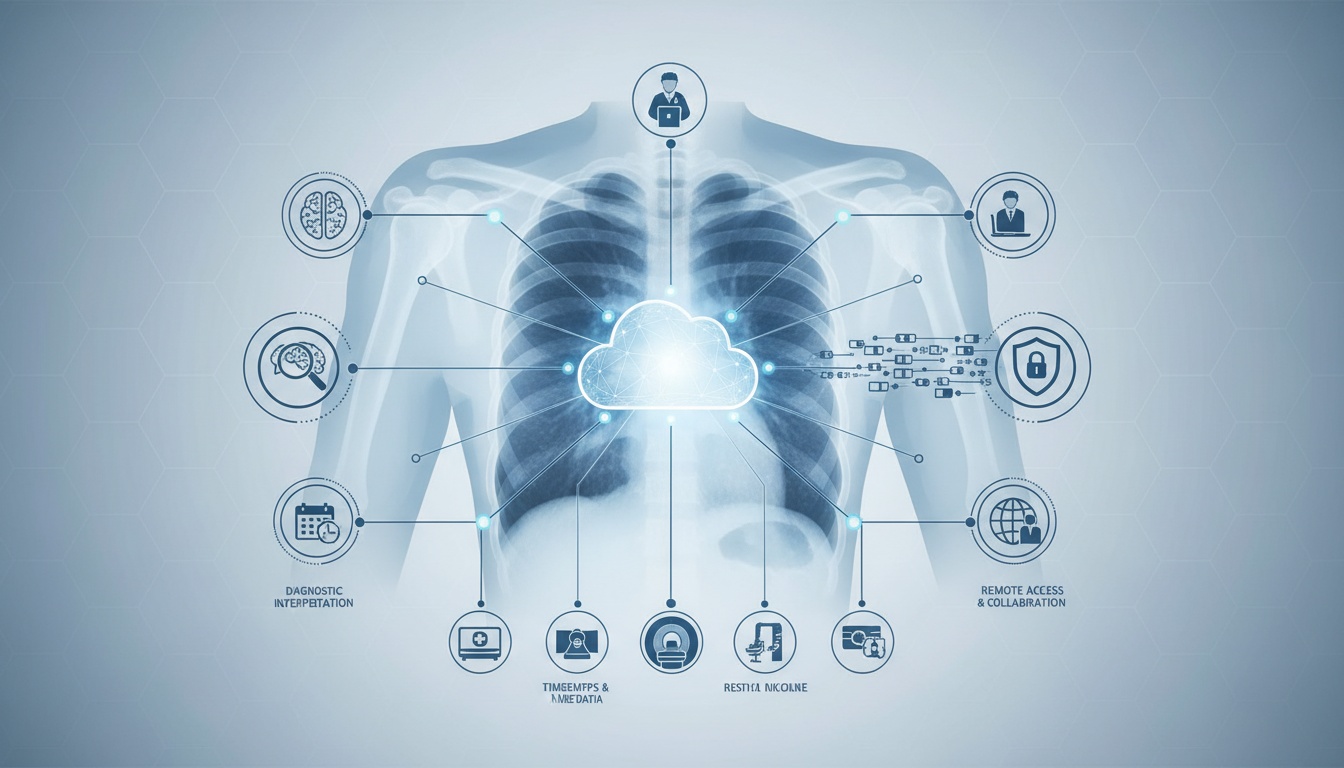

Terveydenhuollon organisaatiot siirtävät jatkuvasti diagnostisen kuvantamisen infrastruktuuriaan pilvipohjaisiin ympäristöihin. Itsenäisistä kuvantamiskeskuksista monitoimipaikkaisiin sairaalajärjestelmiin Cloud PACS -alustat korvaavat perinteisiä paikallisia tallennusmalleja. Tämän edut ovat merkittäviä: järjestelmä skaalautuu tarpeen mukaan, siihen pääsee käsiksi mistä tahansa, yhteistyö on helpompaa ja se kestää paremmin ongelmatilanteita.

Näistä eduista huolimatta yksi huolenaihe nousee toistuvasti esiin kokouksissa ja teknologiasuunnitelmista keskusteltaessa:

Kuinka turvallinen on lääketieteellisen kuvantamisen pilvitallennus?

Lääketieteelliset kuvatiedostot eivät ole tavallista dataa. DICOM-tutkimukset sisältävät suojattuja terveystietoja (PHI), diagnostisia lausuntoja, aikaleimoja, laitteiden metatietoja ja potilaiden tunnisteita. Tietoturvaloukkaus ei ole pelkkä tekninen ongelma. Se merkitsee myös mahdollisia rangaistuksia ja mainehaittoja. Se voi merkittävästi häiritä potilaille tarjottavaa hoitoa. Kun tietoturva pettää terveydenhuoltoympäristössä, se heikentää potilaiden luottamusta. Se voi myös estää työnteon asianmukaisesti. Terveydenhuollon tietoturvaloukkaus on erittäin vakava asia, koska se vaikuttaa potilaiden luottamukseen ja päivittäiseen toimintaan.

Historiallisesti monet laitokset rinnastivat paikallisten palvelimien fyysisen hallinnan parempaan turvallisuuteen. Tosiasia kuitenkin on, että nykyaikaisia tietojärjestelmiä tarkasteltaessa havaittaan, ettei fyysinen läheisyys takaa parempaa turvallisuutta. Nykyaikainen kyberturvallisuusanalyysi osoittaa tämän. Fyysinen läheisyys ei tarkoita, että tietojärjestelmät olisivat suojattuja. Kyberturvallisuusanalyysi tekee tämän hyvin selväksi. Turvallisuuden määrittävät arkkitehtuuri, salauskäytäntöjen noudattaminen, pääsynhallinta, valvontamekanismit ja vaatimustenmukaisuus — ei palvelimen sijainti.

Suurin kysymys on, onko pilviympäristö määritetty ja ylläpidetty asianmukaisesti. On varmistettava, että pilviympäristö on turvallinen. Pääasia on tietää, onko pilviympäristö todella turvallinen, kun se on määritetty, otettu käyttöön ja sitä hallitaan. Onko pilviympäristö turvallinen?

• Lääketieteellisen Kuvantamisen Pilvitallennus Voi Olla Erittäin Turvallista. Se Voi Olla Turvallisempaa Kuin Perinteiset Paikalliset Järjestelmät, Kun Se Otetaan Käyttöön Oikein.

• Kuvantamisen Pilvitallennuksen Turvallisuus Riippuu Useista Tekijöistä. Se Riippuu Siitä, Miten Tietojen Salausta Koskevia Sääntöjä Noudatetaan. Se Riippuu Myös Siitä, Kenellä On Pääsy Tietoihin Ja Miten Järjestelmää Valvotaan.

• Yleisimmät Haavoittuvuudet Pilvipohjaisissa Kuvantamisjärjestelmissä Johtuvat Virheellisistä Määrityksistä, Heikoista Tunnistetiedoista Tai Puutteellisesta Hallinnasta — Eivät Itse Pilvi-infrastruktuurista.

• Säännösten Noudattaminen Edellyttää Sekä Teknisia Suojatoimenpiteitä (Salaus, Tarkastuslokit) Että Sopimusperusteisia Suojauksia, Jotka Ovat Yhdenmukaisia Terveydenhuollon Tietosuojalakien Kanssa.

• Cloud Pacs -palveluntarjoajaa Arvioitaessa Tulee Tarkastella Turvallisuusdokumentaatiota, Sertifikaatteja, Tietojen Sijaintia Koskevia Käytäntöjä Ja Läpinäkyvyyttä — Eikä Luottaa Pelkästään Markkinointiväitteisiin.

Pilvipohjaisten lääketieteellisten kuvantamisympäristöjen turvallisuutta ei määrittele sana "pilvi". Sen määrittelevät kyseisessä ympäristössä toteutetut tekniset suojatoimenpiteet ja hallintamekanismit. Asianmukaisesti määritettyinä nykyaikaiset Cloud PACS -järjestelmät tarjoavat suojan. Tämä suoja on usein vahvempi kuin paikallisissa asennuksissa.

Seuraavat kontrollit muodostavat pilvipohjaisen kuvantamisinfrastruktuurin perustan.

Pilveen tallennetut lääketieteelliset kuvatiedot tulee salata lepotilassa käyttämällä vahvoja, alan standardien mukaisia algoritmeja, kuten AES-256. Näin lääketieteelliset kuvatiedot pysyvät turvassa, vaikka joku pääsisi käsiksi tallennustilaan ilman lupaa. Lääketieteellisiä kuvatietoja on mahdotonta lukea ilman niiden purkamiseen tarvittavia avaimia. Tiedot pysyvät turvassa, koska niiden avaamiseen tarvitaan salausavaimia. Salausavaimet ovat niitä, jotka tekevät tiedoista turvallisia.

Lepotilassa olevan tiedon salaus suojaa seuraavia:

• DICOM-kuvatiedostot

• Potilaiden Metatiedot

• Liittyvät Raportit

• Varmuuskopiot Ja Arkistot

Cloud PACS -palveluntarjoajan tulisi varmistaa, että Cloud PACS on aina salattu. He eivät saa antaa mahdollisuutta valita salauksen poistamista. Cloud PACS -palveluntarjoajalla tulisi olla säännöt avainten hallintaan, jotta vain oikeat henkilöt voivat purkaa Cloud PACS -järjestelmän tiedot.

Kuvatiedot siirtyvät usein modaliteettien, tallennusjärjestelmien, radiologien ja lähettävien lääkäreiden välillä. Siirron aikana tiedot on suojattava sieppaukselta.

Turvalliset pilvipohjaiset kuvantamisjärjestelmät käyttävät Transport Layer Security (TLS) -protokollaa pitääkseen tiedot turvassa niiden siirtyessä. Tämä auttaa suojaamaan seuraavia:

• DICOM-lataukset Järjestelmään

• Kuvien Lataukset

• Verkkopohjaisen Katseluohjelman Käyttö

• Sovellusrajapintaintegraatiot (API)

Ilman salattuja siirtokanavia kuvantamistutkimukset olisivat alttiita sieppaukselle suojaamattomissa verkoissa. Transport Layer Security -protokollien käyttö auttaa merkittävästi vähentämään tätä riskiä. Transport Layer Security -protokollat tekevät tiedonsiirrosta paljon turvallisempaa.

Kaikkien järjestelmää käyttävien ei tulisi nähdä kaikkia lääketieteellisiä kuvatietoja. Lääketieteelliset kuvatiedot ovat erittäin arkaluonteisia. Roolipohjainen pääsynhallinta, eli lyhyesti RBAC, on tapa hallita, kuka näkee mitäkin. Se rajoittaa pääsyn lääketieteellisiin kuvatietoihin jokaisen käyttäjän vastuiden perusteella, jotta lääketieteelliset kuvatiedot ovat vain niiden henkilöiden saatavilla, joiden todella tarvitsee nähdä ne, kuten lääkäreiden ja kuvatietoja käsittelevän hoitohenkilökunnan.

Esimerkiksi:

• Radiologeilla Voi Olla Täydet Diagnostiset Käyttöoikeudet.

• Lähettävillä Lääkäreillä Voi Olla Vain Katseluoikeudet.

• Hallintohenkilökunnalla Voi Olla Rajoitettu Pääsy Vain Metatietoihin.

Segmentoimalla käyttöoikeuksia RBAC vähentää sisäisen väärinkäytön tai vahingossa tapahtuvan altistumisen todennäköisyyttä. Asianmukainen pääsynhallinta on usein kriittisempää kuin itse tallennusympäristö.

Tunnistetietojen vaarantuminen on edelleen yksi yleisimmistä terveydenhuollon tietoturvaloukkausten sisääntulopisteistä. Jopa vahvat salasanat voivat paljastua tietojenkalastelun tai sosiaalisen manipuloinnin kautta.

Monivaiheinen tunnistautuminen (MFA) lisää ylimääräisen varmennuskerroksen käyttäjätunnuksen ja salasanan lisäksi. Tämä voi sisältää:

• Kertakäyttöiset Vahvistuskoodit

• Tunnistautumissovellukset

• Laitteistopohjaiset Suojausavaimet

Monivaiheisen tunnistautumisen käyttö auttaa merkittävästi vähentämään riskiä, että ihmiset pääsevät järjestelmiin, joihin heillä ei pitäisi olla pääsyä, varsinkin kun etätyö lisääntyy. Monivaiheinen tunnistautuminen on ratkaiseva apu näissä tilanteissa.

Turvallisuus ei ole vain asioiden estämistä tapahtumasta. Se on myös kykyä nähdä, mitä tapahtuu. Turvallisten Cloud PACS -alustojen tulee pitää yksityiskohtaista kirjaa kaikesta tapahtuneesta, nämä rekisterit ovat kuin lokikirja, joka näyttää esimerkiksi:

• Sisäänkirjautumisaktiviteetit

• Tiedostojen Käytön

• Tietojen Lataukset

• Käyttöoikeuksien Muutokset

• Jakotapahtumat

Jatkuva valvonta mahdollistaa epätavallisten käyttäytymismallien havaitsemisen ja nopean reagoinnin mahdollisiin poikkeustilanteisiin. Tarkastuslokit ovat olennaisia myös säännösten noudattamiseksi ja oikeuslääketieteellisen tutkinnan kannalta.

Terveydenhuollon toiminta ei kestä pitkittyneitä käyttökatkoksia. Pilvipohjaisten kuvantamisjärjestelmien on toteutettava kahdennus ja katastrofipalautussuunnittelu liiketoiminnan jatkuvuuden varmistamiseksi.

Turvalliset pilviarkkitehtuurit tarjoavat tyypillisesti:

• Automaattisen Varmuuskopioiden Kahdennuksen

• Maantieteellisen Hajautuksen

• Korkean Käytettävyyden Infrastruktuurin

• Määritellyt Palautusaikatavoitteet (RTO)

Pilvitallennus eroaa huomattavasti yhdessä paikassa olevasta tallennuksesta. Kun ympäristö on määritetty oikein, se kestää laitteistovikoja, luonnonkatastrofeja tai virtakatkoksia. Pilvitallennus ei ole yhdessä paikassa, joten jos jotain huonoa tapahtuu yhdelle alueelle, pilvi toimii silti. Pilviympäristöt voivat tarjota suojan tällaisia ongelmia vastaan.

Pilvi-infrastruktuuri voi tarjota vahvoja turvallisuuskontrolleja, mutta mikään ympäristö ei ole riskitön. Terveydenhuollossa suurin osa tietoturvapoikkeamista ei johdu pilviarkkitehtuurin sisäänrakennetuista heikkouksista — ne johtuvat virheellisistä määrityksistä, tunnistetietojen väärinkäytöstä tai hallinnon puutteista.

Näiden riskien ymmärtäminen auttaa arvioimaan, onko Cloud PACS -ratkaisu todella turvallinen.

Yksi pilviympäristöjen yleisimmistä haavoittuvuuksista on virheellinen konfigurointi. Tallennustilat, joissa ei ole oikein määritettyjä käyttöoikeuksia, tai liian laajat pääsykäytännöt voivat vahingossa paljastaa arkaluonteisia tietoja.

Lääketieteellisissä kuvantamisjärjestelmissä tämä voi tarkoittaa:

• Julkisesti Saatavilla Olevia Tallennuspäätepisteitä

• Liiallisia Käyttäjäoikeuksia

• Rajoittamatonta Sovellusrajapinnan (API) Käyttöä

Pilviturvallisuus riippuu voimakkaasti oikeista määrityksistä ja jatkuvasta käytäntöjen tarkastelusta. Pilvi on paljon turvallisempi, kun automaatiota hyödynnetään tietoturvaongelmien tarkistamiseen ja kun sisäänpääsyä valvotaan tarkasti. Pilviturvallisuutta on ajateltava jatkuvasti.

Vaarantuneet tunnistetiedot ovat edelleen johtava syy terveydenhuollon tietoturvaloukkauksiin. Jos käyttäjät luottavat pelkästään salasanoihin — erityisesti uudelleenkäytettyihin tai heikkoihin salasanoihin — hyökkääjät voivat saada luvattoman pääsyn tietojenkalastelun tai brute force -yritysten kautta.

Kuvantamisympäristöissä tunnistetietojen vaarantuminen voi antaa pääsyn sellaisiin asioihin, joihin ei pitäisi olla pääsyä, kuten:

• Diagnostiset Tutkimukset

• Potilaiden Tunnisteet

• Jaetut Kuvantamislinkit

Monivaiheinen tunnistautuminen, salasanan kiertokäytännöt ja tilien valvonta ovat kriittisiä suojatoimenpiteitä tätä uhkavektoria vastaan.

Kaikki tietoturvariskit eivät ole peräisin ulkopuolelta. Sisäpiirin uhat — joko tahalliset tai vahingossa tapahtuvat — voivat myös paljastaa arkaluonteisia kuvatietoja.

Esimerkkejä ovat:

• Ylioikeutetut Käyttäjät Pääsevät Käsiksi Tarpeettomiin Tietoihin

• Kuvantamistutkimusten Luvaton Lataaminen

• Luvaton Jakaminen Hyväksyttyjen Työnkulkujen Ulkopuolelle

Roolipohjainen pääsynhallinta ja toiminnan seuranta vähentävät sisäpiirin väärinkäytösten todennäköisyyttä ja vaikutuksia.

Terveydenhuollon organisaatiot ovat usein kiristyshaittaohjelmahyökkäysten kohteita kliinisen toiminnan kriittisen luonteen vuoksi. Perinteisissä paikallisissa PACS-järjestelmissä kiristyshaittaohjelmat voivat salata paikallisen tallennustilan ja estää pääsyn kuvantamisarkistoihin.

Oikein määritetyt pilviympäristöt voivat auttaa vähentämään tätä riskiä merkittävästi. Tämä saavutetaan seuraavilla keinoilla:

• Muuttumattomat Varmuuskopiot

• Segmentoidut Käyttöoikeuskäytännöt

• Jatkuva Valvonta

• Nopeat Palautusominaisuudet

Kuitenkin, jos hallintokäytännöt ovat heikkoja, kiristyshaittaohjelmariskit voivat silti levitä vaarantuneiden tunnistetietojen tai yhdistettyjen päätepisteiden kautta.

Turvallisuus ei ole vain teknistä — se on sopimusperusteista ja menettelyllistä. Cloud PACS -palveluntarjoaja, joka ei pysty selkeästi dokumentoimaan seuraavia asioita:

• Salausstandardit

• Tietojen Sijaintia Koskevat Käytännöt

• Tarkastuslokikäytännöt

• Vaatimustenmukaisuussertifikaatit

tuo riskiprofiiliin epävarmuutta.

Terveydenhuollon organisaatioiden on varmistettava tietoturvadokumentaatio sen sijaan, että ne luottaisivat yleisiin väitteisiin "HIPAA-yhteensopivuudesta" tai "turvallisesta pilvitallennuksesta".

Lääketieteellisen kuvantamisen turvallisuuskeskustelut perustuvat usein yksinkertaistettuun oletukseen: jos palvelimet ovat fyysisesti sairaalassa, niiden on oltava turvallisempia. Käytännössä turvallisuuden vahvuus riippuu vähemmän sijainnista ja enemmän hallinnosta, ylläpitokurinalaisuudesta ja arkkitehtonisista suojatoimista.

Sekä paikalliset että pilvipohjaiset PACS-ympäristöt voivat olla turvallisia — tai haavoittuvia — toteutuksen laadusta riippuen. Nykyaikaisen terveydenhuollon IT:n operatiiviset realiteetit ovat kuitenkin siirtäneet turvallisuustasapainoa merkittävillä tavoilla.

Alla on jäsennelty vertailu keskeisistä turvallisuustekijöistä.

| Turvallisuustekijä | Paikallinen PACS | Perustason pilvitallennus | Yritystason Cloud PACS |

| Lepotilassa olevan tiedon salaus | Usein konfiguroitavissa, voi vaatia manuaalista asennusta | Vaihtelee | Oletusarvoisesti pakotettu (esim. AES-256) |

| Tiedonsiirron salaus | Voi riippua sisäisen verkon asetuksista | Tuettu, mutta ei aina pakotettu | Pakotettu TLS-suojatun viestinnän kautta |

| Pääsynhallinta | Paikallisesti hallittu, ylioikeuksien riski | Käyttäjien perushallinta | Jäsennelty roolipohjainen pääsynhallinta (RBAC) |

| Monivaiheinen tunnistautuminen | Ei aina toteutettu | Valinnainen | Yleensä tuettu ja suositeltu |

| Tarkastuslokien hallinta | Voi vaatia erillisiä järjestelmiä | Rajoitettu näkyvyys | Integroitu lokien ja toiminnan seuranta |

| Varmuuskopiointi ja katastrofipalautus | Paikallinen varmuuskopio, usein yhdessä sijainnissa | Pilvivarmuuskopiointi, mutta rajoitettu arkkitehtuuri | Maantieteellisesti hajautettu, automaattinen kahdennus |

| Kiristyshaittaohjelmien sieto | Haavoittuva, jos paikallinen tallennustila salataan | Riippuu palveluntarjoajan kokoonpanosta | Sisältää usein muuttumattomat varmuuskopiot ja nopean palautuksen |

| Vaatimustenmukaisuusdokumentaatio | Sisäinen vastuu | Vaihtelee | Palveluntarjoajan tukema dokumentaatio ja sertifioinnit |

Paikalliset järjestelmät asettavat täyden vastuun terveydenhuollon organisaation sisäiselle IT-tiimille. Tämä sisältää:

• Laitteistoturvallisuuden

• Päivitysten Hallinnan

• Varmuuskopioiden Eheyden

• Verkon Segmentoinnin

• Jatkuvan Valvonnan

Pienemmiltä laitoksilta voi puuttua omistautuneita kyberturvallisuustiimejä hallitsemaan näitä vastuita yritystason standardien mukaisesti.

Sitä vastoin asianmukaisesti suunniteltu yritystason Cloud PACS -ympäristö hyötyy seuraavista:

• Omistautuneet Infrastruktuurin Turvallisuustiimit

• Automaattiset Päivitykset Ja Korjaukset

• Sisäänrakennettu Kahdennus

• Jatkuvat Valvontajärjestelmät

• Skaalautuvat Todennusohjaimet

Tämä ei tarkoita, että pilvijärjestelmät olisivat automaattisesti turvallisia. Se tarkoittaa, että kun hallintomallit toteutetaan asianmukaisesti, pilviympäristöt voivat tarjota jäsenneltyjä suojatoimenpiteitä, jotka ylittävät sen, mitä monet paikalliset järjestelmät pystyvät ylläpitämään ajan myötä.

Pilvi- ja paikallisten järjestelmien välinen turvallisuusero ei juurikaan liity maantieteeseen, vaan seuraaviin asioihin:

• Määritysten Kurinalaisuus

• Pääsynhallinnan Käytännöt

• Valvonta- Ja Tarkastuskäytännöt

• Vaatimustenmukaisuus

• Toimittajan Läpinäkyvyys

Heikosti määritetty pilvijärjestelmä voi olla haavoittuva. Heikosti ylläpidetty paikallinen järjestelmä voi olla yhtä — tai jopa enemmän — altis riskeille.

Turvallisuus riippuu kontrollien valvonnasta, ei palvelimen sijainnista.

Lääketieteellisen kuvantamisen turvallisuutta ei voida erottaa säännösten noudattamisesta. Parhaatkaan turvatoimet eivät riitä, jos ne eivät noudata terveydenhuollon tietojen suojaamista koskevia sääntöjä ja voimassa olevia sopimuksia.

Kuvantamisen pilvitallennuksen on oltava turvallista ja sen on täytettävä lääketieteellistä kuvantamista koskevat lakisääteiset vaatimukset.

Health Insurance Portability and Accountability Act (HIPAA) -lain mukaan lääketieteellisiä kuvatietoja, jotka sisältävät suojattuja terveystietoja (PHI), on suojattava hallinnollisin, fyysisin ja teknisin toimenpitein.

Cloud PACS -ympäristöissä tämä tyypillisesti edellyttää:

• PHI:n Salausta Lepotilassa Ja Tiedonsiirrossa

• Pääsynhallintamekanismeja

• Tarkastuslokeja Ja Valvontaa

• Tietoturvaloukkausten Ilmoitusmenettelyjä

• Allekirjoitettua Business Associate Agreement (BAA) -sopimusta Pilvipalveluntarjoajan Kanssa

Vaatimustenmukaisuus on asia, jonka eteen sekä terveydenhuollon organisaation että pilvipalveluntarjoajan on tehtävä yhteistyötä. Terveydenhuollon organisaation ja pilvipalveluntarjoajan on jaettava tämä vastuu varmistaakseen, että kaikki tehdään oikein. Vaatimustenmukaisuus on osa tätä kokonaisuutta, ja se on otettava vakavasti.

- Created by PostDICOM.jpg)

Yleisen tietosuoja-asetuksen (GDPR) mukaan potilaiden kuvatiedot luokitellaan arkaluonteisiksi henkilötiedoiksi. Tämä asettaa tiukkoja vaatimuksia muun muassa seuraaville osa-alueille:

• Laillinen Peruste Käsittelylle

• Tietojen Minimointi

• Käyttöoikeuksien Läpinäkyvyys

• Tietoturvaloukkausten Ilmoitusajat

• Rajat Ylittäviä Tiedonsiirtoja Koskevat Rajoitukset

Eurooppalaisia instituutioita palvelevien Cloud PACS -palveluntarjoajien on osoitettava asianmukaiset tietosuojakontrollit ja määriteltävä selkeästi tietojen sijaintia koskevat käytännöt.

Yksi usein unohdettu näkökohta pilvipohjaisessa kuvantamisessa on se, missä tiedot fyysisesti sijaitsevat. Jotkut lainkäyttöalueet asettavat rajoituksia potilastietojen tallentamiselle maan rajojen ulkopuolelle.

Terveydenhuollon organisaatioiden tulisi varmistaa:

• Maantieteelliset Alueet, Joihin Tiedot On Tallennettu

• Siirretäänkö Varmuuskopioita Rajojen Yli

• Miten Rajat Ylittävät Siirrot On Suojattu

• Heijastavatko Sopimukset Paikallisen Lainkäyttöalueen Velvoitteita

Tietojen sijaintikäytäntöjen läpinäkyvyys on keskeinen osoitus pilviturvallisuuden kypsyydestä.

Vaatimustenmukaisuuskehykset edellyttävät usein käyttölokien ja toimintatietojen säilyttämistä määriteltyjen ajanjaksojen ajan. Turvallisten Cloud PACS -järjestelmien tulisi ylläpitää:

• Yksityiskohtaisia Tarkastuslokeja Käyttäjien Toiminnasta

• Pääsyn Aikaleimoja

• Tiedostojen Käsittelyhistoriaa

• Hallinnollisia Määritysmuutoksia

Tarkastustietueet ovat kriittisiä paitsi viranomaistarkistuksissa, myös oikeuslääketieteellisessä tutkinnassa tietoturvaloukkauksen sattuessa.

Keskeinen käsite pilviturvallisuuden hallinnassa on jaetun vastuun malli.

Yksinkertaistettuna:

• Pilvipalveluntarjoaja On Vastuussa Taustalla Olevan Infrastruktuurin Turvaamisesta.

• Terveydenhuollon Organisaatio On Vastuussa Käyttäjien Hallinnosta, Pääsynhallinnan Kurinalaisuudesta Ja Käytäntöjen Valvonnasta.

Tietoturvaongelmia ilmenee usein, kun organisaatiot olettavat, että siirtyminen pilveen siirtää kaiken vastuun palveluntarjoajalle. Todellisuudessa hallinnon on pysyttävä aktiivisena ja johdonmukaisena.

Terveydenhuollon teknologian turvallisuusväitteitä on helppo esittää, mutta vaikea todentaa. Melkein jokainen pilvipohjainen kuvantamisalusta mainostaa salausta ja vaatimustenmukaisuutta. Ero turvallisen ja haavoittuvan järjestelmän välillä piilee usein dokumentaation läpinäkyvyydessä, valvontamekanismeissa ja hallinnon kypsyydessä.

Cloud PACS -palveluntarjoajaa arvioidessaan terveydenhuollon organisaatioiden tulisi siirtyä markkinointikielen ulkopuolelle ja arvioida mitattavia turvallisuusindikaattoreita.

Palveluntarjoajan tulee selkeästi dokumentoida:

• Lepotilassa Olevan Tiedon Salausstandardit (esim. AES-256)

• Tiedonsiirron Salauksen Pakottaminen (TLS-protokollat)

• Avaintenhallintakäytännöt

• Onko Salaus Oletusarvoisesti Pakotettu Vai Määritettävissä

Turvallisuuden tulisi olla sisäänrakennettu alustaan alusta alkaen. Tällä tavoin turvallisuus suojaa jatkuvasti ilman, että siihen tarvitsee kiinnittää huomiota. Turvallisuuden tulisi olla osa alustaa, jotta sen käyttö on huoletonta.

Kypsän Cloud PACS -ympäristön tulisi tarjota:

• Roolipohjainen Pääsynhallinta (RBAC)

• Tarkka Käyttöoikeuksien Hallinta

• Tuki Monivaiheiselle Tunnistautumiselle (MFA)

• Istuntojen Valvontaominaisuudet

Organisaatioiden tulee myös vahvistaa, kuinka helposti käyttöoikeudet voidaan peruuttaa ja kuinka nopeasti käyttöoikeusmuutokset astuvat voimaan järjestelmässä.

Tietoturvan näkyvyys on yhtä tärkeää kuin tietoturvan ennaltaehkäisy. Palveluntarjoajien tulisi tarjota:

• Yksityiskohtaiset Toimintalokit

• Latausten Ja Jakamisen Seuranta

• Hallinnolliset Muutoshistoriat

• Hälytysmekanismit Epäilyttävästä Käyttäytymisestä

Kyky luoda tarkastusraportteja pyynnöstä on erityisen tärkeää vaatimustenmukaisuusarviointien aikana.

Turvallisen kuvantamisalustan on suojattava sekä tietomurroilta että operatiivisilta käyttökatkoksilta.

Keskeisiä kysymyksiä ovat:

• Ovatko Varmuuskopiot Automaattisia?

• Onko Tiedot Hajautettu Maantieteellisesti Eri Alueille?

• Mitkä Ovat Määritellyt Palautusaikatavoitteet (RTO)?

• Onko Varmuuskopiot Suojattu Kiristyshaittaohjelmien Muokkauksilta?

Kahdennuksen tulisi olla systemaattista, ei manuaalista tai reaktiivista.

Terveydenhuollon organisaatioiden tulee pyytää:

• Dokumentaatiota, Joka Tukee HIPAA- Tai GDPR-vaatimustenmukaisuutta

• Tietojen Sijaintia Koskevat Käytännöt

• Business Associate Agreement -sopimukset (jos Sovellettavissa)

• Riippumattomat Turvallisuusauditoinnit Tai Sertifikaatit

Läpinäkyvyys on tekijä, johon on kiinnitettävä huomiota turvallisuusmaturiteettia arvioitaessa.

Teknisten ominaisuuksien lisäksi organisaatioiden tulee arvioida palveluntarjoajan lähestymistapaa tietoturvan hallintaan:

• Julkaisevatko He Tietoturvakäytäntönsä?

• Asennetaanko Päivitykset Ja Korjaukset Ennakoivasti?

• Onko Heillä Dokumentoitu Poikkeamatilanteiden Hallintaprosessi?

• Onko Turvallisuus Keskeinen Periaate Vai Vain Markkinoinnin Lisäominaisuus?

Turvallisuuskulttuuri ennustaa usein pitkän aikavälin resilienssiä tarkemmin kuin pelkät ominaisuusluettelot.

Cloud PACS voi olla turvallisempi kuin paikalliset järjestelmät, kun se on toteutettu salauksella, jäsennellyllä pääsynhallinnalla, jatkuvalla valvonnalla ja automaattisella varmuuskopiointikahdennuksella. Paikalliset järjestelmät tukeutuvat vahvasti sisäisen IT-ylläpidon kurinalaisuuteen. Turvallisuuden vahvuus molemmissa ympäristöissä riippuu hallinnon laadusta, ei palvelimen sijainnista.

Turvallisen Cloud PACS -järjestelmän tulisi toteuttaa vahva lepotilassa olevan tiedon salaus (kuten AES-256) ja salattu tiedonsiirto käyttämällä TLS-protokollia. Salaus tulisi olla oletuksena päällä, ei valinnaisena ominaisuutena. Asianmukaiset avaintenhallintakäytännöt ovat myös olennaisia luvattoman tietojen purkamisen estämiseksi.

Mikään järjestelmä ei voi taata täydellistä immuniteettia kiristyshaittaohjelmia vastaan. Nykyaikaiset Cloud PACS -alustat voivat kuitenkin merkittävästi vähentää niiden vaikutusta muuttumattomien varmuuskopioiden, segmentoitujen käyttöoikeuksien, monivaiheisen tunnistautumisen ja nopeiden palautusominaisuuksien avulla. Hallinto ja tunnistetietojen turvallisuus ovat edelleen kriittisiä tekijöitä kiristyshaittaohjelmien sietämisessä.

Julkiset pilvi-infrastruktuurit voivat olla erittäin turvallisia, kun ne on määritetty oikein. Suuret pilvipalveluntarjoajat investoivat voimakkaasti infrastruktuuritason turvallisuuteen. Ensisijainen riski johtuu yleensä virheellisistä määrityksistä, heikosta pääsynhallinnasta tai puutteellisesta valvonnasta — ei itse julkisesta pilvi-infrastruktuurista.

Turvalliset Cloud PACS -alustat suojaavat jaettuja kuvatietoja salattujen siirtokanavien, käyttöoikeuspohjaisten linkkien, tarkastuslokien seurannan ja valinnaisten aikarajoitettujen käyttöoikeuksien avulla. Asianmukainen jakamishallinta estää arkaluonteisten tutkimusten luvattoman levittämisen.

Terveydenhuollon organisaatioiden tulee etsiä dokumentoitua HIPAA-vaatimustenmukaisuutta (Yhdysvalloissa), GDPR-yhteensopivuutta (EU:ssa) ja mahdollisesti riippumattomia turvallisuusauditointeja, kuten SOC-raportteja tai ISO-standardeihin liittyviä sertifikaatteja. Palveluntarjoajien tulisi dokumentoida selkeästi vaatimustenmukaisuustasonsa sen sijaan, että he luottaisivat yleistettyihin turvallisuusväitteisiin.

Tietojen tallennussijainti riippuu pilvipalveluntarjoajan alueellisesta infrastruktuurista ja konfiguraatiokäytännöistä. Terveydenhuollon organisaatioiden tulisi tarkistaa tietojen sijaintia koskevat käytännöt, maantieteelliset tallennusalueet ja varmuuskopioiden kopiointikäytännöt varmistaakseen paikallisten säännösten noudattamisen.

Pilviturvallisuus noudattaa jaetun vastuun mallia. Palveluntarjoaja turvaa taustalla olevan infrastruktuurin, kun taas terveydenhuollon organisaatio on vastuussa käyttäjien hallinnosta, tunnistetietojen hallinnasta, käyttöoikeuskäytännöistä ja säännösten noudattamisesta. Turvallisuus edellyttää aktiivista osallistumista molemmilta osapuolilta.

|

Cloud PACS ja online-DICOM-katseluohjelmaLataa DICOM-kuvia ja kliinisiä asiakirjoja PostDICOM-palvelimille. Tallenna, katsele, tee yhteistyötä ja jaa lääketieteellisiä kuvatiedostojasi. |