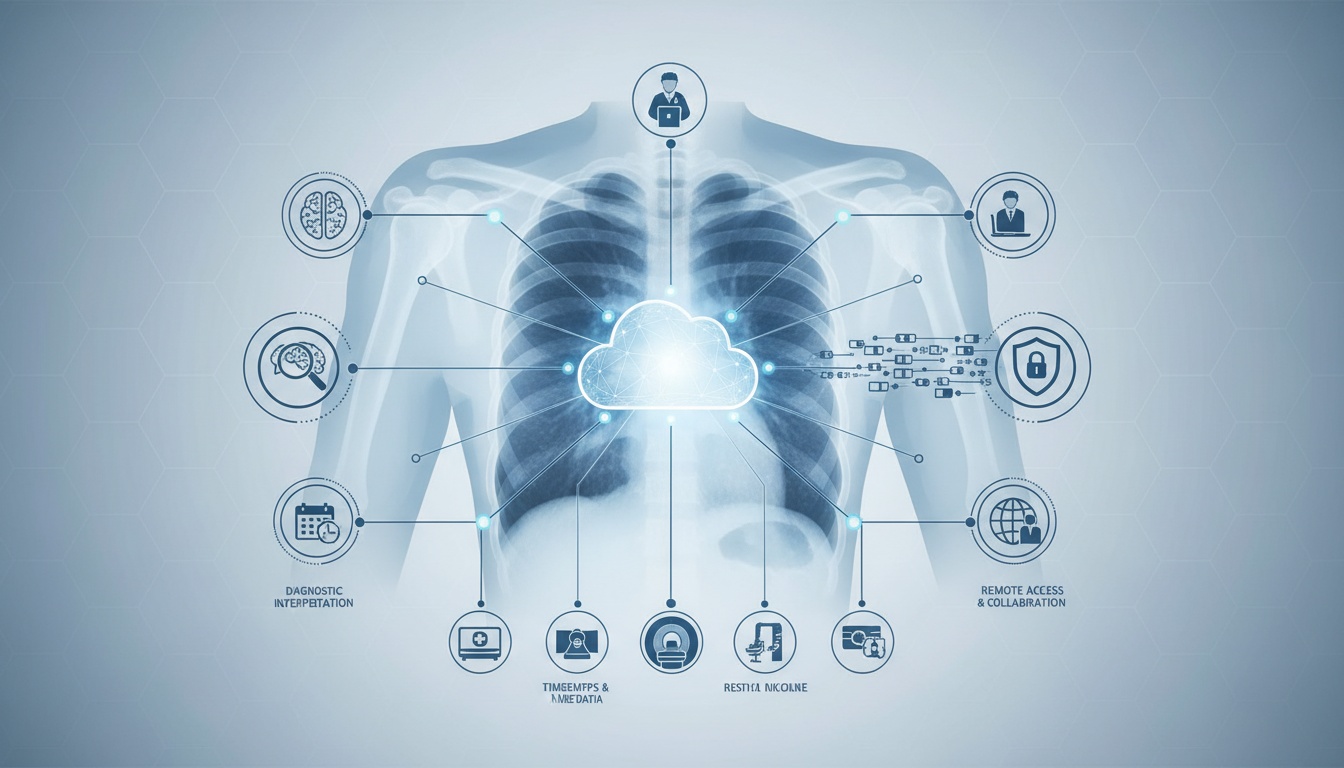

Gesundheitsorganisationen stellen ihre diagnostische Bildgebungsinfrastruktur zunehmend auf cloudbasierte Umgebungen um. Von unabhängigen Bildgebungszentren bis hin zu krankenhausübergreifenden Systemen ersetzen Cloud PACS-Plattformen herkömmliche On-Premise-Speichermodelle. Die Vorteile davon sind wirklich gut: Es kann nach Bedarf wachsen, Personen können von überall darauf zugreifen, die Zusammenarbeit wird einfacher und es lässt sich besser mit Problemen umgehen.

Trotz dieser Aspekte taucht in Besprechungen und Technologieplänen immer wieder eine Sorge auf:

Wie sicher ist Cloud-Speicher für die medizinische Bildgebung?

Medizinische Bildgebungsdateien sind keine gewöhnlichen Datensätze. DICOM-Studien enthalten geschützte Gesundheitsinformationen (PHI), diagnostische Interpretationen, Zeitstempel, Gerätemetadaten und Patientenidentifikatoren. Eine Sicherheitsverletzung ist kein rein technisches Problem. Es bedeutet auch, dass wir mit Strafen und Reputationsschäden rechnen müssen. Dies kann die Versorgung unserer Patienten erheblich stören. Wenn die Sicherheit in einer Gesundheitseinrichtung versagt, schadet dies dem Vertrauen, das die Patienten in uns setzen. Es kann uns daran hindern, unsere Aufgaben ordnungsgemäß auszuführen. Ein Verstoß im Gesundheitswesen ist ein massives Problem, da er das Vertrauen der Patienten und unseren täglichen Betrieb beeinträchtigt.

Historisch gesehen setzten viele Einrichtungen die physische Kontrolle über Vor-Ort-Server mit größerer Sicherheit gleich. Die Realität zeigt jedoch, wenn wir uns ansehen, wie Menschen ihre Computersysteme heutzutage schützen, dass physische Nähe nicht bedeutet, dass es sicherer ist. Moderne Cybersicherheitsanalysen belegen dies. Physische Nähe bedeutet nicht automatisch Schutz für Ihre Computersysteme. Cybersicherheitsanalysen machen dies sehr deutlich. Sicherheit wird durch Architektur, Durchsetzung von Verschlüsselung, Zugriffs-Governance, Überwachungskontrollen und Einhaltung von Vorschriften bestimmt – nicht durch den Serverstandort.

Die große Frage ist, ob die Cloud-Umgebung auf eine Weise eingerichtet und gewartet wird. Wir müssen sicherstellen, dass die Cloud-Umgebung sicher ist. Die Hauptsache ist zu wissen, ob die Cloud-Umgebung bei Konfiguration, Betrieb und Verwaltung wirklich sicher ist. Ist die Cloud-Umgebung sicher?

• Cloud-Speicher für Bildgebung kann sehr sicher sein. Er kann sicherer sein als die traditionellen Systeme in unseren eigenen Büros, wenn wir ihn richtig einrichten.

• Die Sicherheit von Cloud-Speicher für Bildgebung hängt von einigen Dingen ab. Sie hängt davon ab, wie wir die Regeln zur Datenverschlüsselung durchsetzen. Sie hängt auch davon ab, wer Zugriff auf die Daten hat und wie wir das System überwachen.

• Die häufigsten Schwachstellen in Cloud-Bildgebungssystemen resultieren aus Fehlkonfigurationen, schwachen Anmeldeinformationen oder unzureichender Governance – nicht aus der Cloud-Infrastruktur selbst.

• Die Einhaltung gesetzlicher Vorschriften erfordert sowohl technische Schutzmaßnahmen (Verschlüsselung, Audit-Protokollierung) als auch vertragliche Absicherungen im Einklang mit Datenschutzgesetzen im Gesundheitswesen.

• Die Bewertung eines Cloud PACS-Anbieters sollte die Überprüfung von Sicherheitsdokumentationen, Zertifizierungen, Richtlinien zur Datenresidenz und Transparenz umfassen – und sich nicht nur auf Marketingaussagen verlassen.

Die Sicherheit in cloudbasierten medizinischen Bildgebungsumgebungen wird nicht durch das Wort „Cloud“ definiert. Sie wird durch die technischen Schutzmaßnahmen und Governance-Mechanismen definiert, die innerhalb dieser Umgebung implementiert sind. Richtig eingerichtet, bieten moderne Cloud PACS-Systeme Schutz. Dieser Schutz ist oft stärker als bei On-Premise-Setups.

Die folgenden Kontrollen bilden eine Cloud-Bildgebungsinfrastruktur.

Medizinische Bilddaten, die in der Cloud gespeichert sind, sollten im Ruhezustand mithilfe starker, branchenüblicher Algorithmen wie AES-256 verschlüsselt werden. Auf diese Weise sind die medizinischen Bilddaten sicher, selbst wenn sich jemand ohne unsere Erlaubnis Zugang zu unserem Speicher verschafft. Die medizinischen Bilddaten sind ohne die Schlüssel zur Entschlüsselung unlesbar. Die Daten bleiben sicher, da die kryptografischen Schlüssel erforderlich sind, um sie zu entsperren. Die kryptografischen Schlüssel machen unsere Daten sicher.

Die Verschlüsselung im Ruhezustand schützt:

• DICOM-Bilddateien

• Patienten-Metadaten

• Zugehörige Berichte

• Backups und Archive

Ein Cloud PACS-Anbieter sollte sicherstellen, dass Cloud PACS stets verschlüsselt ist. Er sollte Ihnen keine Wahl lassen, Cloud PACS zu verschlüsseln oder nicht. Cloud PACS-Anbieter sollten Regeln für die Schlüsselverwaltung haben, damit nur die richtigen Personen Cloud PACS entschlüsseln können.

Bilddaten werden häufig zwischen Modalitäten, Speichersystemen, Radiologen und überweisenden Ärzten übertragen. Während der Übertragung müssen die Daten vor dem Abfangen geschützt werden.

Sichere Cloud-Bildgebungssysteme verwenden die sogenannte Transport Layer Security (TLS), um die Daten während der Übertragung zu schützen. Dies hilft beim Schutz der folgenden Dinge:

• DICOM-Uploads

• Bild-Downloads

• Webbasierten Viewer-Zugriff

• API-Integrationen

Ohne verschlüsselte Übertragungskanäle könnten Bildstudien anfällig für das Abfangen in ungesicherten Netzwerken sein. Die Verwendung von Transport Layer Security-Protokollen trägt erheblich dazu bei, dieses Risiko zu verringern. Transport Layer Security-Protokolle machen die Dinge viel sicherer.

Nicht jede Person, die das System nutzt, sollte in der Lage sein, alle medizinischen Bilddaten zu sehen. Medizinische Bilddaten sind sehr sensibel. Die rollenbasierte Zugriffskontrolle, kurz RBAC, ist eine Methode, um zu steuern, wer was sehen kann. Sie beschränkt den Zugriff auf medizinische Bilddaten basierend auf den Verantwortlichkeiten jedes Benutzers, sodass medizinische Bilddaten nur den Personen zur Verfügung stehen, die diese wirklich sehen müssen, wie z. B. Ärzte und medizinisches Personal, das mit medizinischen Bilddaten arbeitet.

Zum Beispiel:

• Radiologen haben möglicherweise vollen diagnostischen Zugriff.

• Überweisende Ärzte haben möglicherweise nur Lesezugriff.

• Verwaltungspersonal hat möglicherweise eingeschränkten Zugriff auf Metadaten.

Durch die Segmentierung von Berechtigungen verringert RBAC die Wahrscheinlichkeit eines internen Missbrauchs oder einer versehentlichen Offenlegung. Eine ordnungsgemäße Zugriffs-Governance ist oft entscheidender als die Speicherumgebung selbst.

Kompromittierte Anmeldeinformationen bleiben einer der häufigsten Einstiegspunkte für Datenschutzverletzungen im Gesundheitswesen. Selbst starke Passwörter können durch Phishing oder Social Engineering aufgedeckt werden.

Die Multi-Faktor-Authentifizierung (MFA) fügt eine zusätzliche Verifizierungsebene über Benutzername und Passwort hinaus hinzu. Dies kann Folgendes umfassen:

• Einmalige Verifizierungscodes

• Authentifizierungs-Apps

• Hardware-Sicherheitsschlüssel

Die Verwendung der Multi-Faktor-Authentifizierung trägt wirklich dazu bei, das Risiko zu verringern, dass Personen unbefugt in Systeme eindringen, insbesondere wenn Personen von zu Hause oder von vielen verschiedenen Orten aus arbeiten. Die Multi-Faktor-Authentifizierung ist in diesen Situationen eine große Hilfe.

Sicherheit bedeutet nicht nur, zu verhindern, dass schlimme Dinge passieren. Es geht auch darum, sehen zu können, was vor sich geht. Sichere Cloud PACS-Plattformen sollten detaillierte Aufzeichnungen über alles führen, was passiert. Diese Aufzeichnungen sind wie ein Tagebuch, das Dinge zeigt wie:

• Anmeldeaktivitäten

• Dateizugriffe

• Datendownloads

• Berechtigungsänderungen

• Freigabeereignisse

Eine kontinuierliche Überwachung ermöglicht es Administratoren, ungewöhnliche Verhaltensmuster zu erkennen und schnell auf potenzielle Vorfälle zu reagieren. Die Audit-Protokollierung ist auch für die Einhaltung von Vorschriften und forensische Untersuchungen unerlässlich.

Der Betrieb im Gesundheitswesen kann keine längeren Ausfallzeiten tolerieren. Cloud-Bildgebungssysteme müssen Redundanz- und Notfallwiederherstellungspläne implementieren, um die Geschäftskontinuität zu gewährleisten.

Sichere Cloud-Architekturen bieten in der Regel:

• Automatisierte Backup-Replikation

• Geografische Redundanz

• Hochverfügbare Infrastruktur

• Definierte Zielsetzungen für die Wiederherstellungszeit (RTO)

Cloud-Speicher unterscheidet sich grundlegend von der Speicherung an einem einzigen Standort. Wenn Sie eine Umgebung richtig einrichten, kann sie Probleme wie Hardwareausfälle, Naturkatastrophen oder lokale Stromausfälle bewältigen. Dies liegt daran, dass der Cloud-Speicher nicht an einem einzigen Ort ist. Wenn also an einem Ort etwas Schlimmes passiert, kann die Cloud weiterhin funktionieren. Cloud-Umgebungen können Schutz vor solchen Problemen bieten.

Cloud-Infrastrukturen können starke Sicherheitskontrollen bieten, aber keine Umgebung ist immun gegen Risiken. Im Gesundheitswesen resultiert die Mehrheit der Sicherheitsvorfälle nicht aus inhärenten Schwächen der Cloud-Architektur — sie resultieren aus Fehlkonfigurationen, Missbrauch von Anmeldeinformationen oder Governance-Lücken.

Das Verständnis dieser Risiken hilft Ihnen zu erkennen, ob eine Cloud PACS-Lösung wirklich sicher ist.

Eine der häufigsten Schwachstellen in Cloud-Umgebungen ist die fehlerhafte Konfiguration. Speichercontainer, die nicht korrekt mit Berechtigungen versehen sind, oder zu weit gefasste Zugriffsrichtlinien können unbeabsichtigt sensible Daten offenlegen.

In medizinischen Bildgebungssystemen könnte das bedeuten:

• Öffentlich zugängliche Speicher-Endpunkte

• Übermäßige Benutzerberechtigungen

• Uneingeschränkter API-Zugriff

Cloud-Sicherheit hängt stark von der korrekten Konfiguration und der kontinuierlichen Überprüfung von Richtlinien ab. Die Verwendung von Maschinen zur Überprüfung auf Sicherheitsprobleme und große Sorgfalt bei der Zugriffsvergabe machen die Cloud viel sicherer. Cloud-Sicherheit ist etwas, über das wir stets nachdenken müssen.

Kompromittierte Anmeldeinformationen sind weiterhin eine der Hauptursachen für Datenschutzverletzungen im Gesundheitswesen. Wenn sich Benutzer ausschließlich auf Passwörter verlassen — insbesondere auf wiederverwendete oder schwache Passwörter —, können Angreifer durch Phishing oder Brute-Force-Versuche unbefugten Zugriff erlangen.

An Orten, an denen wir Aufnahmen machen oder Bildgebung durchführen, könnte jemand, der in den Besitz unserer Anmeldeinformationen gelangt, auf Dinge zugreifen, auf die er nicht zugreifen sollte, wie z. B.:

• Diagnostische Studien

• Patientenidentifikatoren

• Geteilte Bildgebungslinks

Multi-Faktor-Authentifizierung, Passwort-Rotationsrichtlinien und Kontoüberwachung sind entscheidende Schutzmaßnahmen gegen diesen Bedrohungsvektor.

Nicht alle Sicherheitsrisiken haben einen externen Ursprung. Insider-Bedrohungen — ob absichtlich oder versehentlich — können ebenfalls sensible Bilddaten offenlegen.

Beispiele sind:

• Überprivilegierte Benutzer greifen auf nicht benötigte Datensätze zu

• Unsachgemäßes Herunterladen von Bildstudien

• Unbefugtes Teilen außerhalb genehmigter Arbeitsabläufe

Die rollenbasierte Zugriffskontrolle und die Aktivitätsüberwachung verringern die Wahrscheinlichkeit und die Auswirkungen von Insider-Missbrauch.

Gesundheitsorganisationen sind aufgrund der kritischen Natur klinischer Abläufe häufige Ziele von Ransomware-Angriffen. Bei herkömmlichen On-Premise-PACS-Systemen kann Ransomware den lokalen Speicher verschlüsseln und den Zugriff auf Bildarchive unterbrechen.

Richtig eingerichtete Cloud-Umgebungen können dazu beitragen, dieses Risiko deutlich zu senken. Sie tun dies durch:

• Unveränderliche Backups

• Segmentierte Zugriffsrichtlinien

• Kontinuierliche Überwachung

• Schnelle Wiederherstellungsfunktionen

Wenn die Governance-Praktiken jedoch schwach sind, können sich Ransomware-Risiken weiterhin über kompromittierte Anmeldeinformationen oder verbundene Endpunkte ausbreiten.

Sicherheit ist nicht nur technischer Natur — sie ist vertraglich und prozessual. Ein Cloud PACS-Anbieter, der Folgendes nicht klar dokumentieren kann:

• Verschlüsselungsstandards

• Richtlinien zur Datenresidenz

• Praktiken zur Audit-Protokollierung

• Compliance-Zertifizierungen

Bringt Unsicherheit in das Risikoprofil ein.

Gesundheitsorganisationen müssen die Sicherheitsdokumentation überprüfen und sich nicht auf allgemeine Behauptungen wie „HIPAA-Konformität“ oder „sicherer Cloud-Speicher“ verlassen.

Sicherheitsdiskussionen rund um die medizinische Bildgebung gehen oft standardmäßig von einer einfachen Annahme aus: Wenn sich Server physisch im Krankenhaus befinden, müssen sie sicherer sein. In der Praxis hängt die Sicherheitsstärke weniger vom Standort ab, sondern vielmehr von Governance, Wartungsdisziplin und architektonischen Schutzmaßnahmen.

Sowohl On-Premise- als auch cloudbasierte PACS-Umgebungen können sicher — oder anfällig — sein, abhängig von der Implementierungsqualität. Die operativen Realitäten der modernen Gesundheits-IT haben die Sicherheitsbalance jedoch auf wichtige Weise verschoben.

Im Folgenden finden Sie einen strukturierten Vergleich der wichtigsten Sicherheitsfaktoren.

| Sicherheitsfaktor | On-Premise-PACS | Einfacher Cloud-Speicher | Enterprise Cloud PACS |

| Verschlüsselung im Ruhezustand | Oft konfigurierbar, erfordert möglicherweise manuelle Einrichtung | Variabel | Standardmäßig durchgesetzt (z.B. AES-256) |

| Verschlüsselung bei der Übertragung | Kann vom internen Netzwerkaufbau abhängen | Unterstützt, aber nicht immer durchgesetzt | Durchgesetzt über TLS-gesicherte Kommunikation |

| Zugriffskontrolle | Lokal verwaltet, Risiko übermäßiger Berechtigungen | Einfache Benutzersteuerung | Strukturierte rollenbasierte Zugriffskontrolle (RBAC) |

| Multi-Faktor-Authentifizierung (MFA) | Nicht immer implementiert | Optional | Typischerweise unterstützt und empfohlen |

| Audit-Protokollierung | Erfordert möglicherweise separate Systeme | Eingeschränkte Sichtbarkeit | Integrierte Protokollierung und Aktivitätsverfolgung |

| Backup und Notfallwiederherstellung | Lokales Backup, oft an einem einzigen Standort | Cloud-Backup, aber eingeschränkte Architektur | Georedundante, automatisierte Replikation |

| Ransomware-Resilienz | Anfällig, wenn lokaler Speicher verschlüsselt wird | Hängt von der Anbieterkonfiguration ab | Umfasst oft unveränderliche Backups & schnelle Wiederherstellung |

| Compliance-Dokumentation | Interne Verantwortung | Variabel | Vom Anbieter unterstützte Dokumentation und Zertifizierungen |

On-Premise-Systeme legen die volle Verantwortung auf das interne IT-Team der Gesundheitsorganisation. Dies beinhaltet:

• Hardware-Sicherheit

• Patch-Management

• Backup-Integrität

• Netzwerksegmentierung

• Kontinuierliche Überwachung

Kleineren Einrichtungen fehlen möglicherweise dedizierte Cybersicherheitsteams, um diese Aufgaben auf Unternehmensniveau zu bewältigen.

Im Gegensatz dazu profitiert eine ordnungsgemäß gestaltete Enterprise Cloud PACS-Umgebung von:

• Dedizierten Teams für Infrastruktursicherheit

• Automatisierten Updates und Patches

• Eingebauter Redundanz

• Kontinuierlichen Überwachungssystemen

• Skalierbaren Authentifizierungskontrollen

Dies bedeutet nicht, dass Cloud-Systeme automatisch sicher sind. Es bedeutet, dass Cloud-Umgebungen bei ordnungsgemäßer Durchsetzung der Governance strukturierte Schutzmaßnahmen bieten können, die über das hinausgehen, was viele Vor-Ort-Systeme im Laufe der Zeit aufrechterhalten können.

Bei der Sicherheitslücke zwischen Cloud- und On-Premise-Systemen geht es selten um geografische Faktoren, es geht um:

• Konfigurationsdisziplin

• Richtlinien für das Zugriffsmanagement

• Überwachungs- und Audit-Praktiken

• Einhaltung von Richtlinien (Compliance Alignment)

• Transparenz des Anbieters

Ein schlecht konfiguriertes Cloud-System kann anfällig sein. Ein schlecht gewartetes On-Premise-System kann ebenso — oder sogar noch stärker — gefährdet sein.

Sicherheitsergebnisse hängen von der Durchsetzung der Kontrollen ab, nicht vom Serverstandort.

Die Sicherheit in der medizinischen Bildgebung ist untrennbar mit der Einhaltung gesetzlicher Vorschriften verbunden. Die besten Sicherheitsmaßnahmen reichen nicht aus, wenn sie die Regeln zum Schutz von Gesundheitsdaten und die bestehenden Vereinbarungen nicht einhalten.

Cloud-Speicher für die Bildgebung muss sicher sein, und er muss auch die gesetzlichen Anforderungen erfüllen, die für die medizinische Bildgebung gelten.

Gemäß dem Health Insurance Portability and Accountability Act (HIPAA) müssen medizinische Bilddaten, die geschützte Gesundheitsinformationen (PHI) enthalten, durch administrative, physische und technische Maßnahmen gesichert werden.

Für Cloud PACS-Umgebungen erfordert dies in der Regel:

• Verschlüsselung von PHI im Ruhezustand und bei der Übertragung

• Zugriffskontrollmechanismen

• Audit-Protokollierung und Überwachung

• Verfahren zur Meldung von Datenschutzverletzungen

• Einen unterzeichneten Vertrag zur Auftragsverarbeitung (Business Associate Agreement, BAA) mit dem Cloud-Anbieter

Compliance ist etwas, an dem sowohl die Gesundheitsorganisation als auch der Cloud-Dienstanbieter arbeiten müssen. Die Gesundheitsorganisation und der Cloud-Dienstanbieter müssen sich diese Verantwortung teilen, um sicherzustellen, dass alles korrekt durchgeführt wird. Compliance ist ein Teil davon und die Gesundheitsorganisation sowie der Cloud-Dienstanbieter müssen dies ernst nehmen.

- Created by PostDICOM.jpg)

Gemäß der Datenschutz-Grundverordnung (DSGVO) werden Patientenbilddaten als sensible personenbezogene Daten eingestuft. Dies führt zu strengen Anforderungen in Bezug auf:

• Rechtmäßige Grundlage für die Verarbeitung

• Datenminimierung

• Zugriffstransparenz

• Fristen für die Meldung von Datenschutzverletzungen

• Einschränkungen für grenzüberschreitende Datenübertragungen

Cloud PACS-Anbieter, die europäische Einrichtungen bedienen, müssen angemessene Datenschutzrichtlinien nachweisen und Richtlinien zur Datenresidenz klar definieren.

Ein häufig übersehener Aspekt in der Cloud-Bildgebung ist, wo sich die Daten physisch befinden. In einigen Rechtsordnungen gelten Beschränkungen für die Speicherung von Patientendaten außerhalb der Landesgrenzen.

Gesundheitsorganisationen sollten Folgendes überprüfen:

• Die geografischen Regionen, in denen Daten gespeichert werden

• Ob Backups grenzüberschreitend repliziert werden

• Wie grenzüberschreitende Übertragungen gesichert werden

• Ob vertragliche Vereinbarungen die rechtlichen Verpflichtungen widerspiegeln

Transparenz in den Richtlinien zur Datenresidenz ist ein wichtiger Indikator für eine ausgereifte Cloud-Sicherheitslage.

Compliance-Frameworks erfordern häufig die Aufbewahrung von Zugriffsprotokollen und Aktivitätsaufzeichnungen für definierte Zeiträume. Sichere Cloud PACS-Systeme sollten Folgendes beibehalten:

• Detaillierte Audit-Trails der Benutzeraktivität

• Zugriffszeitstempel

• Verlauf der Dateiinteraktion

• Administrative Konfigurationsänderungen

Audit-Aufzeichnungen sind nicht nur für regulatorische Überprüfungen von entscheidender Bedeutung, sondern auch für forensische Untersuchungen im Falle eines Sicherheitsvorfalls.

Ein zentrales Konzept in der Cloud Security Governance ist das Modell der geteilten Verantwortung.

Vereinfacht ausgedrückt:

• Der Cloud-Anbieter ist für die Sicherung der zugrunde liegenden Infrastruktur verantwortlich.

• Die Gesundheitsorganisation ist für die Benutzer-Governance, Zugriffsdisziplin und Durchsetzung von Richtlinien verantwortlich.

Sicherheitsausfälle treten häufig auf, wenn Organisationen davon ausgehen, dass durch den Wechsel in die Cloud die gesamte Verantwortung auf den Anbieter übergeht. In der Realität muss die Governance aktiv und bewusst bleiben.

Sicherheitsbehauptungen in der Gesundheitstechnologie sind leicht aufzustellen und schwer zu verifizieren. Fast jede Cloud-Bildgebungsplattform wirbt mit Verschlüsselung und Einhaltung von Vorschriften. Der Unterschied zwischen einem sicheren und einem anfälligen System liegt oft in der Dokumentationstransparenz, den Durchsetzungsmechanismen und dem Reifegrad der Governance.

Bei der Bewertung eines Cloud PACS-Anbieters sollten Gesundheitsorganisationen über Marketingsprache hinausgehen und messbare Sicherheitsindikatoren bewerten.

Ein Anbieter sollte Folgendes klar dokumentieren:

• Standards für die Verschlüsselung im Ruhezustand (z. B. AES-256)

• Durchsetzung der Verschlüsselung bei der Übertragung (TLS-Protokolle)

• Richtlinien zur Schlüsselverwaltung

• Ob die Verschlüsselung standardmäßig durchgesetzt oder konfigurierbar ist

Die Sicherheit sollte von Anfang an Teil der Plattform sein. Auf diese Weise ist die Sicherheit immer vorhanden, um Sie zu schützen, und Sie müssen nicht darüber nachdenken. Die Sicherheit sollte in die Plattform integriert sein, damit Sie sie einfach ohne Bedenken nutzen können.

Eine ausgereifte Cloud PACS-Umgebung sollte Folgendes bieten:

• Rollenbasierte Zugriffskontrolle (RBAC)

• Granulare Berechtigungsverwaltung

• Unterstützung der Multi-Faktor-Authentifizierung (MFA)

• Funktionen zur Sitzungsüberwachung

Organisationen sollten auch bestätigen, wie einfach der Zugriff widerrufen werden kann und wie schnell sich Berechtigungen im System ausbreiten.

Sicherheitssichtbarkeit ist ebenso wichtig wie Sicherheitsprävention. Anbieter sollten Folgendes anbieten:

• Detaillierte Aktivitätsprotokolle

• Verfolgung von Downloads und Freigaben

• Aufzeichnungen über administrative Änderungen

• Alarmierungsmechanismen für verdächtiges Verhalten

Die Möglichkeit, Audit-Berichte bei Bedarf zu erstellen, ist insbesondere bei Compliance-Prüfungen wichtig.

Eine sichere Bildgebungsplattform muss sowohl vor Datenschutzverletzungen als auch vor Betriebsunterbrechungen schützen.

Wichtige Fragen umfassen:

• Sind Backups automatisiert?

• Werden Daten über geografische Regionen hinweg repliziert?

• Was sind die definierten Recovery Time Objectives (RTO)?

• Sind Backups vor Ransomware-Modifikationen geschützt?

Redundanz sollte systematisch sein, nicht manuell oder reaktiv.

Gesundheitsorganisationen sollten Folgendes anfordern:

• Dokumentation zur Unterstützung der HIPAA- oder DSGVO-Konformität

• Richtlinien zur Datenresidenz

• Verträge zur Auftragsverarbeitung (falls zutreffend)

• Unabhängige Sicherheitsaudits oder Zertifizierungen

Transparenz ist etwas, worauf wir achten sollten, wenn wir über den Reifegrad der Sicherheit nachdenken.

Über technische Merkmale hinaus sollten Organisationen den Ansatz des Anbieters in Bezug auf Sicherheits-Governance bewerten:

• Veröffentlichen sie Sicherheitspraktiken?

• Werden Updates und Patches proaktiv angewendet?

• Gibt es einen dokumentierten Prozess zur Reaktion auf Vorfälle?

• Ist Sicherheit als Kernprinzip oder als Marketing-Zusatz positioniert?

Die Sicherheitskultur sagt langfristige Resilienz oft genauer voraus als Funktionslisten.

Cloud PACS kann sicherer sein als On-Premise-Systeme, wenn Verschlüsselung, strukturierte Zugriffskontrollen, kontinuierliche Überwachung und automatisierte Backup-Redundanz durchgesetzt werden. Die Sicherheitsergebnisse hängen von der Governance-Qualität und der Konfigurationsdisziplin ab, nicht vom Serverstandort.

Ein sicheres Cloud PACS sollte eine starke Verschlüsselung im Ruhezustand (üblicherweise AES-256) und eine verschlüsselte Übertragung über TLS bei der Datenübertragung verwenden. Die Verschlüsselung sollte standardmäßig mit klaren Richtlinien für die Schlüsselverwaltung durchgesetzt werden.

Kein System kann absolute Immunität gegen Ransomware garantieren, aber Cloud PACS kann die Auswirkungen durch unveränderliche Backups, segmentierte Zugriffsrichtlinien, MFA, Überwachung und schnelle Wiederherstellungsfunktionen reduzieren.

Öffentliche Cloud-Umgebungen können bei richtiger Konfiguration sehr sicher sein. Die häufigsten Risiken entstehen in der Regel eher durch Fehlkonfigurationen, schwache Zugriffskontrollen oder unzureichende Governance als durch die Cloud-Infrastruktur selbst.

Sichere Cloud PACS-Plattformen schützen geteilte Bilddaten durch verschlüsselte Übertragung, berechtigungsbasierten Zugriff, Audit-Tracking und optional zeitlich begrenzte Links, um unbefugten Zugriff zu reduzieren.

Anbieter sollten die Einhaltung von Vorschriften (wie z. B. HIPAA-Unterstützung für den US-Gebrauch und DSGVO-Bereitschaft für den EU-Gebrauch) dokumentieren und im Idealfall Nachweise für unabhängige Sicherheitsaudits oder relevante Zertifizierungen erbringen. Verlangen Sie immer nachprüfbare Dokumentationen.

Der Speicherort hängt von den ausgewählten Cloud-Regionen und Replikationseinstellungen des Anbieters ab. Gesundheitsorganisationen sollten die Regionen der Datenresidenz bestätigen und prüfen, ob Backups grenzüberschreitend repliziert werden, um regulatorischen Verpflichtungen nachzukommen.

Die Cloud-Sicherheit ist geteilt: Der Anbieter sichert die zugrunde liegende Infrastruktur, während die Gesundheitsorganisation Benutzer, Zugriffsrichtlinien, Anmeldeinformationen und Compliance-Prozesse verwaltet. Beide Seiten müssen Kontrollen durchsetzen, um ein starkes Sicherheitsniveau zu gewährleisten.

|

Cloud PACS und Online-DICOM-ViewerLaden Sie DICOM-Bilder und klinische Dokumente auf die PostDICOM-Server hoch. Speichern, betrachten, bearbeiten und teilen Sie Ihre medizinischen Bilddateien. |