Sind wir wirklich HIPAA-konform oder vertrauen wir einfach nur auf Marketingversprechen? Ein Cloud PACS fühlt sich modern und effizient an, doch eine einzige übersehene Einstellung kann jahrelanges Patientenvertrauen zunichte machen.

Diese Checkliste ist für die Menschen gedacht, die mit dieser Spannung leben. Vielleicht leiten Sie die Radiologie, verwalten die IT oder besitzen eine wachsende Klinik, die PostDICOM zum Speichern und Betrachten von Studien nutzt. Sie wollen keine vagen Zusicherungen. Sie wollen konkrete Fragen, die Sie Ihrem Team vorlegen können, um zu sagen: Lassen Sie uns diese ehrlich beantworten.

Viele Leute tippen so etwas wie „HIPAA Compliance-Checkliste für Cloud PACS Cloud-Dienste kostenlos“ in eine Suchleiste und hoffen, dass ein perfektes Formular erscheint. Keine einzelne Vorlage kann Compliance garantieren, aber ein fokussierter Satz von Fragen kann Sie zu einem Programm führen, das Regulierungsbehörden als seriös anerkennen.

Betrachten Sie dies als narrative Version einer HIPAA Compliance-Checkliste (PDF). Kopieren Sie die Fragen, die passen, passen Sie sie an Ihre eigene Umgebung an und bewahren Sie sie zusammen mit Ihrer Risikobewertung auf.

Bevor Sie Verschlüsselungseinstellungen oder Zugriffsprotokolle prüfen, müssen Sie wissen, wer Sie unter HIPAA sind und wo elektronische geschützte Gesundheitsinformationen (ePHI) tatsächlich fließen.

Wenn Sie eine Klinik, ein Krankenhaus oder ein Bildgebungszentrum sind, sind Sie mit ziemlicher Sicherheit eine verantwortliche Stelle (Covered Entity). Wenn Sie Bilder für andere verarbeiten, können Sie auch als Geschäftspartner (Business Associate) fungieren. Die Sicherheitsregel gilt in beiden Fällen, doch Ihre Verträge und Dokumentationen ändern sich mit Ihrer Rolle. Haben wir klar festgehalten, welche Rolle wir in jedem Geschäftsbereich spielen? Wenn Rechtsabteilung, Compliance und operative Bereiche uns beschreiben, verwenden sie alle dieselben Begriffe? Falls nicht, steht Ihre Beziehung zu jedem Cloud PACS-Anbieter bereits auf wackeligem Boden.

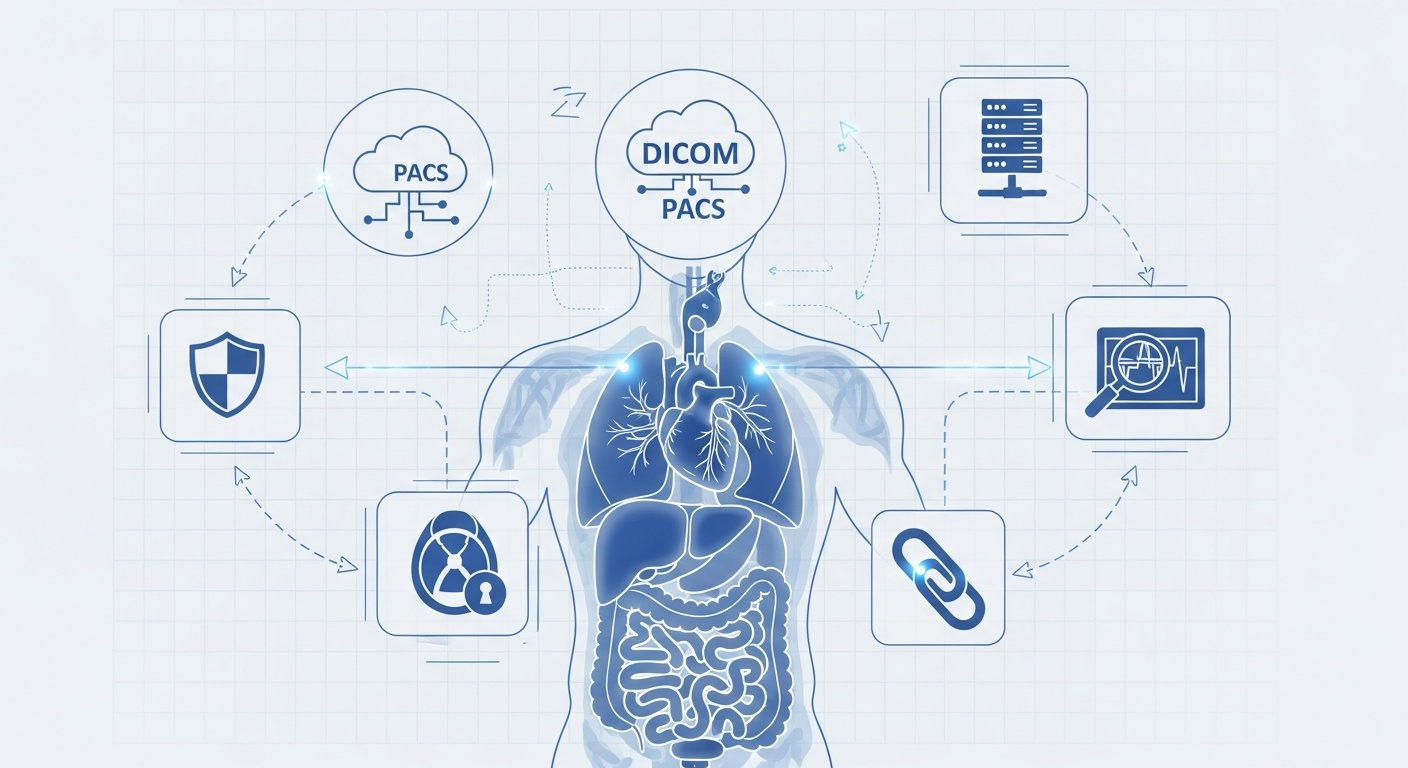

Verfolgen Sie eine einzelne Studie vom Scanner bis zum Archiv. Wo landet sie zuerst? Welche Gateways, Viewer und Cloud-Endpunkte berühren sie? Wenn PostDICOM diese Studie speichert, wer kann von welchen Standorten aus und nach welchen Anmeldeschritten darauf zugreifen? Haben wir ein aktuelles Diagramm, das zeigt, wie Bilder in unser Cloud PACS hinein und wieder heraus gelangen, einschließlich Lehrbibliotheken und Exporte? Sind temporäre Speicherorte wie Workstation-Caches, mobile Geräte oder heruntergeladene ZIP-Dateien Teil dieses Bildes, oder tun wir so, als existierten sie nicht?

Die offizielle HHS-Zusammenfassung der Sicherheitsregel betont das Verständnis darüber, wo elektronische geschützte Gesundheitsinformationen erstellt, empfangen, gewartet und übertragen werden, da Schutzmaßnahmen alle diese Punkte abdecken müssen, nicht nur das Hauptarchiv.

Regulierungsbehörden sind flexibel bei Werkzeugen und streng bei einer Sache. Sie müssen eine Risikoanalyse durchführen und diese aktualisieren, wenn sich Systeme ändern. NIST SP 800 66, welches die Sicherheitsregel in praktische Schritte übersetzt, stellt die Risikoanalyse in den Mittelpunkt eines konformen Programms.

Schneller Selbsttest:

Haben wir konkrete Bedrohungen für unser Cloud PACS identifiziert, wie Fehlkonfigurationen, gestohlene Zugangsdaten und Ausfälle von Anbietern, und diese schriftlich festgehalten? Ordnen wir diese Risiken nach Wahrscheinlichkeit und Auswirkung ein und verknüpfen wir sie mit spezifischen Kontrollmaßnahmen, oder führen wir nur eine statische Liste für die Show?

Sprechen unsere schriftlichen Verfahren für Zugangskontrolle, Datensparsamkeit und Reaktion auf Vorfälle explizit unser Cloud PACS und unsere Workflows zum Bildaustausch an? Wenn ein Technologe Bilder mit einem externen Arzt teilen möchte, kann er die genehmigte Methode unter Verwendung von PostDICOM beschreiben, oder greift er stillschweigend auf Ad-hoc-Tools und private E-Mails zurück? Wenn Richtlinien, Schulungen und tägliche Gewohnheiten übereinstimmen, beginnen Mitarbeiterentscheidungen die Compliance zu stärken, anstatt sie leise zu untergraben.

Jeder Cloud-Dienst, der elektronische geschützte Gesundheitsinformationen für Sie speichert oder überträgt, muss eine Geschäftspartner-Vereinbarung unterzeichnen. Das HHS veröffentlicht Cloud-spezifische Leitlinien, die erklären, was abgedeckt sein sollte, wenn Sie sich auf Cloud-Anbieter verlassen. HHS HIPAA Cloud-Computing-Leitlinien (HHS). Legt Ihre Vereinbarung mit PostDICOM Sicherheitsverantwortlichkeiten, Fristen für die Benachrichtigung bei Verstößen und die Art und Weise der Datenrückgabe oder -löschung bei Vertragsbeendigung fest? Gibt es Konflikte zwischen dieser Vereinbarung und Standard-Nutzungsbedingungen oder Service-Level-Agreements, die während eines Vorfalls zu Verwirrung führen könnten?

Cloud PACS-Plattformen bieten in der Regel Verschlüsselung bei der Übertragung, Verschlüsselung im Ruhezustand und rollenbasierte Zugriffskontrolle. PostDICOM ist so konzipiert, dass es HIPAA- und DSGVO-konform ist, wobei Daten verschlüsselt und vor unbefugtem Zugriff geschützt sind. Das ist ein starker Ausgangspunkt, doch die Konfiguration bleibt Ihre Verantwortung. Sind alle Verbindungen zum PACS auf sichere Protokolle beschränkt und sind veraltete oder Test-Schnittstellen vollständig deaktiviert? Verwenden privilegierte Konten eine starke Authentifizierung, idealerweise Multifaktor-Authentifizierung, und entziehen Sie den Zugriff umgehend, wenn jemand die Rolle wechselt oder das Unternehmen verlässt? Wie viele Konten existieren noch für Personen, die nicht mehr bei Ihnen arbeiten, einfach weil niemand die Offboarding-Checkliste verwaltet?

- Created by PostDICOM.jpg)

Cloud PACS-Systeme sind sehr gut im Protokollieren. Das Problem ist nicht der Mangel an Daten. Es ist der Mangel an Aufmerksamkeit. Können Sie sehen, wer eine Studie angesehen, heruntergeladen oder geteilt hat und von welchem Gerät oder Netzwerk aus dies geschah? Senden Sie die notwendigen Protokolle an eine zentrale Überwachungsplattform oder leben diese nur in der Anbieterkonsole, bis etwas schiefgeht? Wenn Sie eine einfache Zugriffsfrage zu einer bestimmten Studie nicht beantworten können, werden Sie Schwierigkeiten haben, überzeugend auf Patientenbeschwerden oder Anfragen von Regulierungsbehörden zu reagieren.

Vorfälle sind stressig genug ohne Improvisation. Stellen Sie sich vor, ein Technologe teilt versehentlich eine Studie mit dem falschen Arzt oder ein Laptop mit zwischengespeicherten Bildern wird aus einem Auto gestohlen. Weiß in diesem Moment jeder, was zu tun ist? Ihre interne HIPAA Compliance-Checkliste (PDF) sollte mindestens drei Antworten enthalten. Wer leitet die Untersuchung und wen muss er benachrichtigen? Welche Systeme und Protokolle müssen überprüft werden, um den Umfang des Ereignisses zu verstehen? Wie entscheiden Sie, ob das Ereignis ein meldepflichtiger Verstoß ist, und wie funktioniert die Kommunikation mit Regulierungsbehörden und Patienten, falls dies der Fall ist?

Inzwischen sollte klar sein, dass es bei einer seriösen HIPAA Compliance-Checkliste für Cloud PACS weniger um das Ankreuzen von Kästchen geht, sondern vielmehr darum, gezielte Fragen zu stellen. Es ist verlockend, sich ausschließlich auf Anbieterversprechen zu verlassen, doch Regulierungsbehörden erwarten von Ihnen, dass Sie zeigen, wie sich diese Versprechen in Richtlinien, Kontrollen und Beweise in Ihrer eigenen Umgebung übersetzen.

Sie können die obigen Abschnitte in eine einfache Tabelle umwandeln, diese als HIPAA Compliance-Checkliste im PDF-Format für den internen Gebrauch exportieren und sie jedes Jahr zusammen mit Ihrer Risikoanalyse überprüfen.

Für Teams, die PostDICOM nutzen, ist die gute Nachricht, dass die Plattform erschwingliches Cloud PACS, sicheren Cloud-Speicher und einen webbasierten DICOM-Viewer an einem Ort vereint, mit großzügigem Startspeicherplatz für neue Benutzer. Das bedeutet, dass Sie weniger Zeit mit der Pflege alter lokaler Server verbringen müssen und mehr Zeit haben, eine klare, vertretbare Compliance-Geschichte rund um einen modernen Cloud-Dienst aufzubauen.

Am Ende ist die zentrale Frage einfach. Wenn der nächste Prüfungsbescheid eintrifft, möchten Sie lieber hektisch Posteingänge und alte Besprechungsnotizen durchsuchen oder ruhig ein Dokument öffnen, das genau zeigt, wie Ihr Cloud PACS elektronische geschützte Gesundheitsinformationen schützt? Die Arbeit, die Sie heute in diese Checkliste investieren, entscheidet darüber, welche dieser Geschichten Sie erzählen können.

|

Cloud PACS und Online DICOM-ViewerLaden Sie DICOM-Bilder und klinische Dokumente auf PostDICOM-Server hoch. Speichern, betrachten, zusammenarbeiten und teilen Sie Ihre medizinischen Bilddateien. |