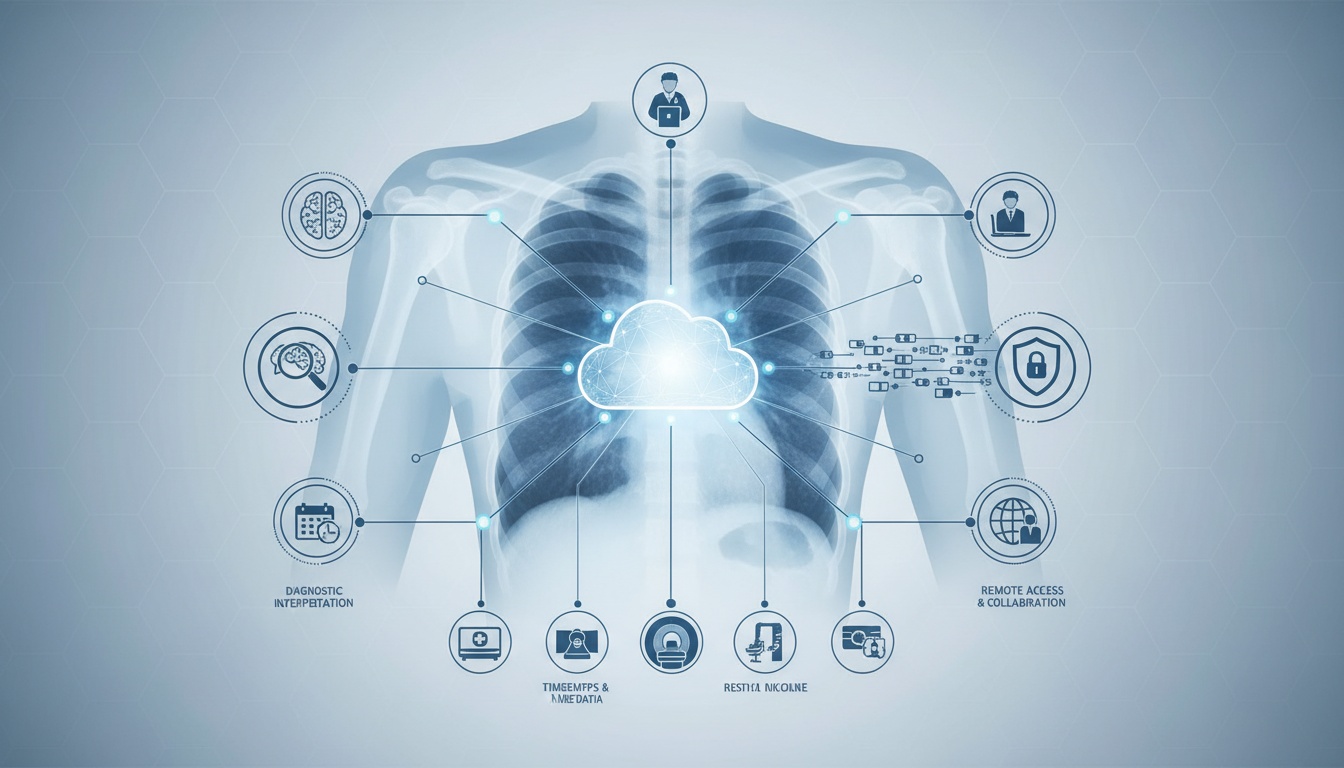

Helseorganisasjoner går stadig over til skybaserte miljøer for diagnostisk bildeinfrastruktur. Fra uavhengige bildesentre til sykehussystemer med flere avdelinger – Cloud PACS-plattformer erstatter tradisjonelle lokalt installerte lagringsmodeller. Fordelene med dette er svært gode: det kan skaleres etter behov, brukere får tilgang fra hvor som helst, det gjør samarbeid enklere, og det er bedre rustet til å håndtere problemer.

Til tross for disse fordelene er det én bekymring som stadig dukker opp i møter og når man diskuterer teknologiplaner:

Hvor sikker er skylagring for medisinsk bildebehandling?

Medisinske bildefiler er ikke vanlige datasett. DICOM-studier inneholder beskyttet helseinformasjon (PHI), diagnostiske tolkninger, tidsstempler, enhetsmetadata og pasientidentifikatorer. Et sikkerhetsbrudd er ikke bare et teknisk problem. Det betyr også at vi må håndtere straffegebyrer og skade på omdømmet. Det kan i stor grad forstyrre behandlingen vi gir til pasienter. Når sikkerheten svikter i helsesektoren, skader det tilliten pasientene har til oss. Det kan hindre oss i å utføre jobben vår på riktig måte. Et sikkerhetsbrudd i helsevesenet er alvorlig fordi det påvirker pasienttilliten og hvordan vi opererer i det daglige.

Historisk sett har mange institusjoner likestilt fysisk kontroll over servere på stedet med høyere sikkerhet. Men når vi ser på hvordan man holder datasystemer sikre i dag, ser vi at det å være nær noe ikke betyr at det er tryggere. Moderne cybersikkerhetsanalyse viser dette. Fysisk nærhet betyr ikke at du har beskyttelse for datasystemene dine. Cybersikkerhetsanalyser gjør dette veldig tydelig. Sikkerhet bestemmes av arkitektur, håndhevelse av kryptering, tilgangsstyring, overvåkingskontroller og overholdelse av regelverk — ikke av serverens plassering.

Det store spørsmålet er om skymiljøet er satt opp og ivaretatt på en forsvarlig måte. Vi må sørge for at skymiljøet er sikkert. Det viktigste er å vite om skymiljøet virkelig er sikkert når det konfigureres, drives og administreres. Er skymiljøet sikkert?

• Skylagring for bildebehandling kan være svært sikker. Den kan være mer sikker enn de tradisjonelle systemene vi har på egne kontorer, forutsatt at den settes opp riktig.

• Sikkerheten ved skylagring for bildebehandling avhenger av noen få ting. Det avhenger av hvordan vi håndhever reglene for kryptering av data. Det avhenger også av hvem som har tilgang til dataene og hvordan vi overvåker systemet.

• De vanligste sårbarhetene i skybaserte bildesystemer stammer fra feilkonfigurering, svake påloggingsdetaljer eller utilstrekkelig styring — ikke fra selve skyinfrastrukturen.

• Overholdelse av regelverk krever både tekniske sikkerhetstiltak (kryptering, revisjonslogging) og avtalemessige beskyttelser tilpasset lover om helsedata.

• Evaluering av en leverandør av Cloud PACS bør innebære gjennomgang av sikkerhetsdokumentasjon, sertifiseringer, policyer for datalagringslokasjon og åpenhet — ikke utelukkende basert på markedsføringspåstander.

Sikkerhet i skybaserte miljøer for medisinsk bildebehandling defineres ikke av ordet «sky». Den defineres av de tekniske sikkerhetstiltakene og styringsmekanismene som er implementert i dette miljøet. Når moderne Cloud PACS-systemer er riktig satt opp, gir de god beskyttelse. Denne beskyttelsen er ofte sterkere enn ved lokalt installerte oppsett.

Følgende kontroller utgjør en sikker skybasert bildeinfrastruktur.

Medisinske bildedata lagret i skyen bør være kryptert når de er lagret ("at rest") ved bruk av sterke algoritmer i henhold til bransjestandard, for eksempel AES-256. På denne måten vil medisinske bildedata være trygge selv om noen får tilgang til lagringen uten vår tillatelse. De medisinske bildedataene vil være umulige å lese uten nøklene for å dekryptere dem. Dataene vil forbli sikre fordi kryptografiske nøkler trengs for å låse dem opp. De kryptografiske nøklene er det som gjør dataene våre sikre.

Kryptering av lagrede data beskytter:

• DICOM-bildefiler

• Pasientmetadata

• Tilhørende rapporter

• Sikkerhetskopier og arkiver

En Cloud PACS-leverandør bør sørge for at Cloud PACS alltid er kryptert. De bør ikke gi deg valget om å kryptere Cloud PACS eller ikke. Leverandøren av Cloud PACS bør ha regler for håndtering av nøkler, slik at kun de riktige personene kan dekryptere Cloud PACS.

Bildedata flyttes ofte mellom modaliteter, lagringssystemer, radiologer og henvisende leger. Under overføringen må dataene beskyttes mot avlytting og uautorisert tilgang.

Sikre skybaserte bildesystemer bruker noe som kalles Transport Layer Security for å holde dataene trygge mens de beveger seg. Dette bidrar til å beskytte følgende:

• DICOM-opplastinger

• Bildenedlastinger

• Nettbasert tilgang for visning

• API-integrasjoner

Uten krypterte overføringskanaler vil bildestudier kunne være sårbare for avlytting på usikrede nettverk. Bruk av Transport Layer Security-protokoller bidrar i stor grad til å redusere denne risikoen. Transport Layer Security-protokoller gjør ting mye tryggere.

Ikke alle som bruker systemet bør kunne se alle de medisinske bildedataene. Medisinske bildedata er svært sensitive. Rollebasert tilgangskontroll, eller RBAC (Role-Based Access Control) for kort, er en måte å kontrollere hvem som kan se hva. Den begrenser tilgang til medisinske bildedata basert på ansvaret til hver enkelt bruker, slik at dataene kun er tilgjengelige for personene som virkelig trenger å se dem, som leger og medisinsk personell som jobber med bildebehandling.

For eksempel:

• Radiologer kan ha full tilgang for diagnostisering.

• Henvisende leger kan ha rettigheter som kun tillater visning.

• Administrativt personell kan ha begrenset tilgang til metadata.

Ved å segmentere tillatelser, reduserer RBAC sannsynligheten for internt misbruk eller utilsiktet eksponering. Riktig tilgangsstyring er ofte mer kritisk enn selve lagringsmiljøet.

Kompromittert påloggingsinformasjon er fortsatt en av de vanligste inngangsportene for brudd på helsedata. Selv sterke passord kan bli avslørt gjennom phishing eller "social engineering".

Flerfaktorautentisering (MFA) legger til et ekstra bekreftelseslag i tillegg til brukernavn og passord. Dette kan inkludere:

• Engangskoder for verifisering

• Autentiseringsapper

• Maskinvarebaserte sikkerhetsnøkler

Å bruke flerfaktorautentisering hjelper virkelig til med å kutte ned på risikoen for at folk kommer seg inn i systemer når de ikke skal, spesielt når folk jobber hjemmefra eller fra mange forskjellige steder. Flerfaktorautentisering er til stor hjelp i slike situasjoner.

Sikkerhet handler ikke bare om å forhindre at dårlige ting skjer. Det handler også om å kunne se hva som foregår. Sikre Cloud PACS-plattformer bør føre detaljerte registreringer over alt som skjer; disse registreringene er som en dagbok som viser ting som:

• Påloggingsaktivitet

• Fila tilgang

• Nedlasting av data

• Endringer av tillatelser

• Delingshendelser

Kontinuerlig overvåking lar administratorer oppdage uvanlige atferdsmønstre og reagere raskt på potensielle hendelser. Revisjonslogging er også avgjørende for overholdelse av regelverk og kriminalteknisk etterforskning.

Helsevirksomhet tåler ikke forlenget nedetid. Skybaserte bildesystemer må implementere redundans og planlegging for katastrofegjenoppretting for å sikre forretningskontinuitet.

Sikre skyarkitekturer tilbyr vanligvis:

• Automatisert replikering av sikkerhetskopier

• Geografisk redundans

• Høytilgjengelighetsinfrastruktur

• Definerte mål for gjenopprettingstid (RTO)

Skylagring er veldig annerledes enn å lagre ting på ett enkelt sted. Når du setter opp et miljø på riktig måte, kan det håndtere problemer som maskinvarefeil, naturkatastrofer eller strømbrudd i ett område. Dette er fordi skylagringen ikke befinner seg på ett sted, så hvis noe galt skjer ett sted, kan skyen fortsatt fungere. Skymiljøer kan gi beskyttelse mot slike typer problemer.

Skyinfrastruktur kan gi sterke sikkerhetskontroller, men ingen miljøer er helt immune mot risiko. I helsevesenet stammer flertallet av sikkerhetshendelser ikke fra iboende svakheter i skyarkitekturen — de stammer fra feilkonfigurering, misbruk av påloggingsinformasjon eller manglende styring.

Å forstå disse risikoene hjelper deg med å vurdere om en Cloud PACS-løsning er virkelig sikker.

En av de vanligste sårbarhetene i skymiljøer er feil konfigurering. Lagringsbeholdere som ikke har riktige tillatelser eller tilgangspolicyer som er for brede, kan utilsiktet eksponere sensitive data.

I medisinske bildesystemer kan dette bety:

• Offentlig tilgjengelige lagringsendepunkter

• Overdrevne brukertillatelser

• Ubegrenset API-tilgang

Skysikkerhet avhenger i stor grad av riktig konfigurering og kontinuerlig gjennomgang av policyer. Å bruke maskiner til å sjekke etter sikkerhetsproblemer og å være veldig forsiktig med hvem som får tilgang, gjør skyen mye tryggere. Skysikkerhet er noe vi må tenke på hele tiden.

Kompromittert legitimasjon er fortsatt en ledende årsak til brudd på helsedata. Hvis brukere utelukkende stoler på passord — spesielt gjenbrukte eller svake passord — kan angripere få uautorisert tilgang gjennom phishing eller brute-force-forsøk.

På steder der vi tar bilder eller utfører bildebehandling, kan noen få tak i innloggingsinformasjonen vår og skaffe seg tilgang til ting de ikke burde se, som:

• Diagnostiske studier

• Pasientidentifikatorer

• Delte bildelenker

Flerfaktorautentisering, policyer for passordbytte og kontooppfølging er kritiske sikkerhetstiltak mot denne trusselvektoren.

Ikke alle sikkerhetsrisikoer kommer utenfra. Insidertrusler — enten de er bevisste eller utilsiktede — kan også eksponere sensitive bildedata.

Eksempler inkluderer:

• Brukere med for mange rettigheter som får tilgang til unødvendige journaler

• Feilaktig nedlasting av bildestudier

• Uautorisert deling utenfor godkjente arbeidsflyter

Rollebasert tilgangskontroll og overvåking av aktivitet reduserer sannsynligheten og effekten av innsidermisbruk.

Helseorganisasjoner er hyppige mål for angrep med løsepengevirus på grunn av den kritiske naturen ved kliniske operasjoner. I tradisjonelle lokalt installerte PACS-systemer kan løsepengevirus kryptere lokal lagring og forstyrre tilgangen til bildearkiver.

Skymiljøer som er satt opp på riktig måte kan virkelig bidra til å redusere denne risikoen. De gjør dette ved hjelp av:

• Uforanderlige sikkerhetskopier

• Segmenterte tilgangspolicyer

• Kontinuerlig overvåking

• Kapasiteter for rask gjenoppretting

Men hvis styringspraksisen er svak, kan risikoen for løsepengevirus likevel spre seg gjennom kompromittert påloggingsinformasjon eller tilkoblede endepunkter.

Sikkerhet er ikke bare teknisk — det er avtalemessig og prosedyremessig. En Cloud PACS-leverandør som ikke tydelig kan dokumentere:

• Krypteringsstandarder

• Policyer for datalagringslokasjon

• Praksis for revisjonslogging

• Sertifiseringer for samsvar

introduserer usikkerhet i risikoprofilen.

Helseorganisasjoner må verifisere sikkerhetsdokumentasjonen fremfor å stole på generelle påstander om "HIPAA-samsvar" eller "sikker skylagring".

Sikkerhetsdiskusjoner rundt medisinsk bildebehandling faller ofte tilbake på en forenklet antakelse: Hvis serverne fysisk befinner seg inne på sykehuset, må de være tryggere. I praksis avhenger sikkerhetsnivået mindre av plassering og mer av styring, vedlikeholdsdisiplin og arkitektoniske sikkerhetstiltak.

Både lokalt installerte og skybaserte PACS-miljøer kan være sikre — eller sårbare — avhengig av implementeringskvaliteten. Den operasjonelle virkeligheten for moderne IT-løsninger i helsesektoren har imidlertid endret sikkerhetsbalansen på viktige måter.

Nedenfor er en strukturert sammenligning av sentrale sikkerhetsfaktorer.

| Sikkerhetsfaktor | Lokalt installert PACS | Grunnleggende skylagring | Enterprise Cloud PACS |

| Kryptering av lagrede data | Ofte konfigurerbart, kan kreve manuelt oppsett | Variabelt | Håndhevet som standard (f.eks. AES-256) |

| Kryptering under overføring | Kan avhenge av internt nettverksoppsett | Støttes, men ikke alltid håndhevet | Håndhevet via TLS-sikret kommunikasjon |

| Tilgangskontroll | Administrert lokalt, risiko for over-tillatelser | Grunnleggende brukerkontroll | Strukturert rollebasert tilgangskontroll (RBAC) |

| Flerfaktorautentisering | Ikke alltid implementert | Valgfritt | Vanligvis støttet og anbefalt |

| Revisjonslogging | Kan kreve separate systemer | Begrenset synlighet | Integrert logging og aktivitetssporing |

| Sikkerhetskopiering & Katastrofegjenoppretting | Lokal sikkerhetskopi, ofte på ett sted | Sikkerhetskopiering i sky, men begrenset arkitektur | Georedundant, automatisert replikering |

| Motstand mot løsepengevirus | Sårbar hvis lokal lagring blir kryptert | Avhenger av leverandørens konfigurasjon | Inkluderer ofte uforanderlige sikkerhetskopier & rask gjenoppretting |

| Dokumentasjon for samsvar | Internt ansvar | Variabelt | Leverandørstøttet dokumentasjon & sertifiseringer |

Lokalt installerte systemer legger det fulle ansvaret på helseorganisasjonens interne IT-team. Dette inkluderer:

• Maskinvaresikkerhet

• Håndtering av oppdateringer (patching)

• Integritet for sikkerhetskopier

• Nettverkssegmentering

• Kontinuerlig overvåking

Mindre institusjoner kan mangle dedikerte cybersikkerhetsteam til å håndtere dette ansvaret i henhold til selskapsstandarder.

Til sammenligning vil et riktig utformet Enterprise Cloud PACS-miljø dra nytte av:

• Dedikerte sikkerhetsteam for infrastruktur

• Automatiske oppdateringer og patching

• Innebygd redundans

• Systemer for kontinuerlig overvåking

• Skalerbare autentiseringskontroller

Dette betyr ikke at skysystemer er sikre automatisk. Det betyr at når styringen håndheves på riktig måte, kan skymiljøer tilby strukturerte sikkerhetstiltak som overgår hva mange lokale systemer kan opprettholde over tid.

Sikkerhetsgapet mellom skybaserte og lokalt installerte systemer handler sjelden om geografi, det handler om:

• Konfigurasjonsdisiplin

• Policyer for tilgangsstyring

• Overvåking og revisjonspraksis

• Samsvar med regelverk

• Åpenhet fra leverandøren

Et dårlig konfigurert skysystem kan være sårbart. Et dårlig vedlikeholdt lokalt installert system kan være like – eller mer – eksponert.

Sikkerhetsresultatene avhenger av håndhevelsen av kontrollene, ikke hvor serverne befinner seg.

Sikkerhet innen medisinsk bildebehandling er uadskillelig fra overholdelse av regelverk. De beste sikkerhetstiltakene er ikke gode nok hvis de ikke følger reglene for beskyttelse av helsedata og avtalene som er på plass.

Skylagring for bildebehandling må være trygg, og den må også oppfylle de juridiske kravene som gjelder for medisinsk bildebehandling.

Under Health Insurance Portability and Accountability Act (HIPAA) må medisinske bildedata som inneholder beskyttet helseinformasjon (PHI) sikres gjennom administrative, fysiske og tekniske tiltak.

For Cloud PACS-miljøer krever dette vanligvis:

• Kryptering av PHI i lagret tilstand og under overføring

• Mekanismer for tilgangskontroll

• Revisjonslogging og overvåking

• Prosedyrer for varsling om sikkerhetsbrudd

• En signert databehandleravtale (Business Associate Agreement - BAA) med skyleverandøren

Samsvar er noe både helseorganisasjonen og skyleverandøren må jobbe med sammen. Helseorganisasjonen og skyleverandøren må dele ansvaret for å sikre at alt gjøres riktig. Samsvar er en del av dette, og både helseorganisasjonen og skytjenesteleverandøren må ta det på alvor.

- Created by PostDICOM.jpg)

Under personvernforordningen (GDPR) klassifiseres pasienters bildedata som sensitive personopplysninger. Dette introduserer strenge krav knyttet til:

• Lovlig grunnlag for behandling

• Dataminimering

• Åpenhet rundt tilgang

• Tidsfrister for rapportering av sikkerhetsbrudd

• Restriksjoner for dataoverføring over landegrenser

Leverandører av Cloud PACS som betjener europeiske institusjoner, må demonstrere hensiktsmessige databeskyttelseskontroller og ha tydelig definerte policyer for datalagringslokasjon.

En ofte oversett faktor ved skybasert bildebehandling er hvor dataene fysisk befinner seg. Noen jurisdiksjoner har restriksjoner for lagring av pasientdata utenfor landets grenser.

Helseorganisasjoner bør verifisere:

• De geografiske regionene hvor dataene lagres

• Om sikkerhetskopier replikeres over landegrenser

• Hvordan grenseoverskridende overføringer sikres

• Om kontraktsmessige avtaler gjenspeiler jurisdiksjonsforpliktelser

Åpenhet i policyer for datalagringslokasjon er en viktig indikator på et modent sikkerhetsnivå.

Rammeverk for samsvar krever ofte at tilgangslogger og aktivitetsregistreringer oppbevares i definerte perioder. Sikre Cloud PACS-systemer bør opprettholde:

• Detaljerte revisjonsspor over brukeraktivitet

• Tidsstempler for tilgang

• Historikk for filinteraksjon

• Endringer i administrative konfigurasjoner

Revisjonslogger er avgjørende, ikke bare for gjennomgang av samsvar, men også for kriminalteknisk etterforskning i tilfelle en sikkerhetshendelse inntreffer.

Et sentralt begrep i styring av skysikkerhet er modellen for delt ansvar.

Forenklet sagt:

• Skyleverandøren er ansvarlig for å sikre den underliggende infrastrukturen.

• Helseorganisasjonen er ansvarlig for brukerstyring, tilgangsdisiplin og håndhevelse av policyer.

Sikkerhetsbrister oppstår ofte når organisasjoner antar at en overgang til skyen overfører alt ansvar til leverandøren. I virkeligheten må styringen forbli aktiv og bevisst.

Påstander om sikkerhet innen helseteknologi er lette å fremsette og vanskelige å verifisere. Nesten alle skybaserte bildeplattformer reklamerer for kryptering og samsvar. Forskjellen mellom et sikkert system og et sårbart system ligger ofte i åpenhet rundt dokumentasjon, mekanismer for håndheving og styringsmodenhet.

Når en helseorganisasjon evaluerer en Cloud PACS-leverandør, bør de se utover markedsføringsspråket og vurdere målbare sikkerhetsindikatorer.

En leverandør bør tydelig dokumentere:

• Standarder for kryptering av lagrede data (f.eks. AES-256)

• Håndheving av kryptering under overføring (TLS-protokoller)

• Policyer for nøkkelhåndtering

• Om kryptering håndheves som standard eller er konfigurerbart

Sikkerheten bør være en del av plattformen fra starten av. På denne måten er sikkerheten alltid der for å beskytte deg, uten at du trenger å tenke på det. Sikkerheten bør være innebygd i plattformen slik at du bare kan bruke den uten å bekymre deg.

Et modent Cloud PACS-miljø bør tilby:

• Rollebasert tilgangskontroll (RBAC)

• Detaljert administrasjon av tillatelser

• Støtte for flerfaktorautentisering (MFA)

• Kapasitet for overvåking av økter

Organisasjoner bør også bekrefte hvor enkelt tilgang kan tilbakekalles, og hvor raskt tillatelser oppdateres på tvers av systemet.

Synlighet i sikkerheten er like viktig som forebygging. Leverandører bør tilby:

• Detaljerte aktivitetslogger

• Sporing av nedlasting og deling

• Logger for administrative endringer

• Varslingsmekanismer for mistenkelig atferd

Evnen til å generere revisjonsrapporter på forespørsel er spesielt viktig under gjennomgang av samsvar.

En sikker bildeplattform må beskytte mot både databrudd og operasjonell nedetid.

Viktige spørsmål inkluderer:

• Er sikkerhetskopier automatisert?

• Replikeres data på tvers av geografiske regioner?

• Hva er de definerte målene for gjenopprettingstid (RTO)?

• Er sikkerhetskopier beskyttet mot modifisering fra løsepengevirus?

Redundans bør være systematisk, ikke manuell eller reaktiv.

Helseorganisasjoner bør be om:

• Dokumentasjon som støtter samsvar med HIPAA eller GDPR

• Policyer for datalagringslokasjon

• Databehandleravtaler (BAA - hvis relevant)

• Uavhengige sikkerhetsrevisjoner eller sertifiseringer

Åpenhet er en viktig faktor når vi vurderer modenhet i sikkerheten.

Utover tekniske funksjoner bør organisasjoner vurdere leverandørens tilnærming til sikkerhetsstyring:

• Publiserer de sikkerhetspraksisene sine?

• Blir oppdateringer og patcher implementert proaktivt?

• Finnes det en dokumentert prosess for hendelseshåndtering?

• Er sikkerhet posisjonert som et kjerneprinsipp eller et markedsføringstillegg?

Sikkerhetskulturen forutsier ofte langsiktig motstandskraft mer nøyaktig enn lister over funksjoner.

Cloud PACS kan være tryggere enn lokalt installerte systemer når det implementeres med håndhevet kryptering, strukturerte tilgangskontroller, kontinuerlig overvåking og automatisert backup-redundans. Lokalt installerte systemer er sterkt avhengige av intern disiplin for IT-vedlikehold. Sikkerhetsnivået i begge miljøer avhenger av kvaliteten på styringen, ikke av hvor serveren befinner seg.

En sikker Cloud PACS bør implementere sterk kryptering for lagrede data (som AES-256) og kryptert overføring ved hjelp av TLS-protokoller. Kryptering bør håndheves som standard, og ikke være valgfritt. Riktige retningslinjer for nøkkelhåndtering er også helt avgjørende for å forhindre uautorisert dekryptering av data.

Ingen systemer kan garantere full immunitet mot løsepengevirus. Moderne Cloud PACS-plattformer kan imidlertid redusere konsekvensene betydelig gjennom uforanderlige sikkerhetskopier, segmenterte tilgangskontroller, flerfaktorautentisering og funksjoner for rask gjenoppretting. Styring og sikring av påloggingsinformasjon forblir kritiske komponenter i motstandskraften mot løsepengevirus.

Offentlig skyinfrastruktur kan være svært sikker når den er riktig konfigurert. Store skyleverandører investerer tungt i sikkerhet på infrastrukturnivå. Den primære risikoen oppstår vanligvis fra feilkonfigurering, svak tilgangskontroll eller utilstrekkelig styring — ikke fra selve den offentlige skyinfrastrukturen.

Sikre Cloud PACS-plattformer beskytter delte bildedata gjennom krypterte overføringskanaler, tillatelsesbaserte tilgangslenker, revisjonssporing og valgfrie tidsbegrensede tilgangskontroller. Riktig styring av deling forhindrer uautorisert videredeling av sensitive studier.

Helseorganisasjoner bør se etter dokumentert samsvar med HIPAA (for amerikanske enheter), GDPR (for EU-enheter) og potensielt uavhengige sikkerhetsrevisjoner som SOC-rapporter eller ISO-relaterte sertifiseringer. Leverandører bør tydelig dokumentere sin samsvarsstatus i stedet for å basere seg på generelle påstander om sikkerhet.

Sted for datalagring avhenger av skyleverandørens regionale infrastruktur og konfigurasjonspolicyer. Helseorganisasjoner bør verifisere policyer for datalagringslokasjon, geografiske lagringsregioner og praksis for replikering av sikkerhetskopier for å sikre samsvar med lokale forskrifter.

Skysikkerhet følger en modell for delt ansvar. Leverandøren sikrer den underliggende infrastrukturen, mens helseorganisasjonen forblir ansvarlig for brukerstyring, disiplin rundt påloggingsinformasjon, tilgangspolicyer og håndheving av samsvar. Sikkerhet krever aktiv deltakelse fra begge parter.

|

Cloud PACS og nettbasert DICOM ViewerLast opp DICOM-bilder og kliniske dokumenter til PostDICOMs servere. Lagre, vis, samarbeid og del dine medisinske bildefiler. |