Somos verdadeiramente compatíveis com a HIPAA, ou estamos simplesmente a confiar em promessas de marketing? Um Cloud PACS parece moderno e eficiente, no entanto, uma única configuração negligenciada pode desfazer anos de confiança do paciente.

Esta lista de verificação é para as pessoas que vivem com essa tensão. Talvez dirija a radiologia, gira as TI ou possua uma clínica em crescimento que utiliza a PostDICOM para armazenar e visualizar estudos. Não quer garantias vagas. Quer perguntas concretas que possa colocar à frente da sua equipa e dizer, vamos responder a estas honestamente.

Muitas pessoas escrevem algo como "lista de verificação de conformidade HIPAA para serviços Cloud PACS grátis" numa barra de pesquisa e esperam que apareça um formulário perfeito. Nenhum modelo único pode garantir a conformidade, mas um conjunto focado de perguntas pode guiá-lo para um programa que os reguladores reconhecerão como sério.

Trate isto como uma versão narrativa de um PDF de lista de verificação de conformidade HIPAA. Copie as perguntas que se adequam, adapte-as ao seu próprio ambiente e mantenha-as com a sua avaliação de risco.

Antes de inspecionar as definições de encriptação ou registos de acesso, precisa de saber quem é ao abrigo da HIPAA e por onde viajam efetivamente as informações de saúde protegidas eletrónicas.

Se for uma clínica, hospital ou centro de imagem, é quase certamente uma entidade coberta. Se processa imagens para outros, também pode agir como um associado comercial. A Regra de Segurança aplica-se de qualquer forma, no entanto, os seus contratos e documentação mudam com o seu papel. Registámos claramente que papel desempenhamos em cada linha de negócio? Quando o departamento jurídico, conformidade e operações nos descrevem, usam todos as mesmas palavras? Se não, a sua relação com qualquer fornecedor de Cloud PACS já assenta em terreno instável.

Acompanhe um único estudo desde o scanner até ao arquivo. Onde aterra primeiro? Que gateways, visualizadores e endpoints na nuvem tocam nele? Quando a PostDICOM armazena esse estudo, quem pode alcançá-lo, a partir de que locais e após que passos de início de sessão? Temos um diagrama atual que mostre como as imagens viajam para o nosso Cloud PACS e saem de lá, incluindo bibliotecas de ensino e exportações? Os locais de armazenamento temporário, como caches de estações de trabalho, dispositivos móveis ou ficheiros ZIP descarregados, fazem parte dessa imagem, ou estamos a fingir que não existem?

O resumo oficial do HHS da Regra de Segurança enfatiza a compreensão de onde as informações de saúde protegidas eletrónicas são criadas, recebidas, mantidas e transmitidas, porque as salvaguardas devem cobrir todos esses pontos, não apenas o arquivo principal.

Os reguladores são flexíveis quanto às ferramentas e rigorosos numa coisa. Deve realizar uma análise de risco e atualizá-la à medida que os sistemas mudam. NIST SP 800 66, que traduz a Regra de Segurança em passos práticos, coloca a análise de risco no centro de um programa compatível.

Autoverificação rápida:

Identificámos ameaças concretas ao nosso Cloud PACS, tais como configuração incorreta, credenciais roubadas e interrupções do fornecedor, e escrevemo-las? Classificamos esses riscos por probabilidade e impacto e ligamo-los a controlos específicos, ou apenas mantemos uma lista estática para mostrar?

Os nossos procedimentos escritos para controlo de acesso, uso mínimo necessário e resposta a incidentes abordam explicitamente os nossos fluxos de trabalho de Cloud PACS e partilha de imagens? Se um tecnólogo quiser partilhar imagens com um médico externo, consegue descrever o método aprovado que utiliza a PostDICOM, ou recorre silenciosamente a ferramentas ad hoc e e-mail pessoal? Quando as políticas, a formação e os hábitos do dia-a-dia se alinham, as decisões do pessoal começam a reforçar a conformidade em vez de a minar silenciosamente.

Qualquer serviço na nuvem que armazene ou transmita informações de saúde protegidas eletrónicas por si deve assinar um acordo de associado comercial. O HHS publica orientações específicas para a nuvem que explicam o que deve ser coberto quando depende de fornecedores de nuvem. Orientações de computação na nuvem HIPAA do HHS (HHS). O seu acordo com a PostDICOM especifica responsabilidades de segurança, prazos de notificação de violação e como os dados serão devolvidos ou eliminados após o término do contrato? Existem conflitos entre esse acordo e quaisquer termos de serviço padrão ou acordos de nível de serviço que possam criar confusão durante um incidente?

As plataformas Cloud PACS geralmente fornecem encriptação em trânsito, encriptação em repouso e controlo de acesso baseado em funções. A PostDICOM foi concebida para ser compatível com a HIPAA e GDPR, com dados encriptados e protegidos contra acesso não autorizado. Esse é um ponto de partida forte, contudo a configuração continua a ser da sua responsabilidade. Todas as conexões ao PACS estão restritas a protocolos seguros e as interfaces legadas ou de teste estão totalmente desativadas? As contas privilegiadas usam autenticação forte, idealmente multifator, e remove o acesso prontamente quando alguém muda de função ou sai? Quantas contas ainda existem para pessoas que já não trabalham consigo simplesmente porque ninguém possui a lista de verificação de saída (offboarding)?

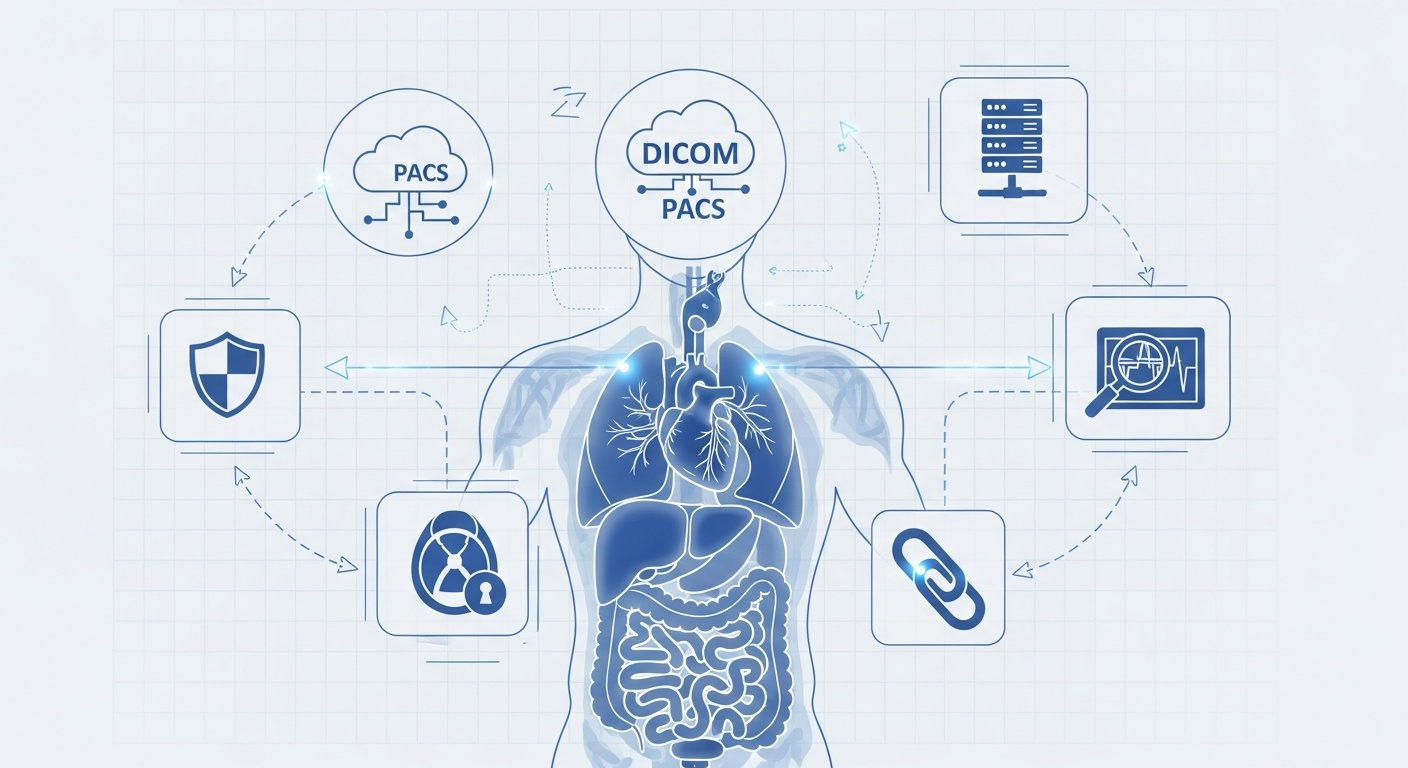

- Created by PostDICOM.jpg)

Os sistemas Cloud PACS são muito bons a registar. O problema não é a falta de dados. É a falta de atenção. Consegue ver quem visualizou, descarregou ou partilhou um estudo, e a partir de que dispositivo ou rede o fez? Envia os registos necessários para uma plataforma de monitorização central, ou eles vivem apenas na consola do fornecedor até que algo corra mal? Se não conseguir responder a uma simples questão de acesso para um estudo específico, terá dificuldade em responder de forma convincente às reclamações dos pacientes ou inquéritos dos reguladores.

Os incidentes já são suficientemente stressantes sem improvisação. Imagine um tecnólogo partilhar acidentalmente um estudo com o médico errado, ou um portátil com imagens em cache ser roubado de um carro. Nesse momento, todos sabem o que fazer? O seu PDF de lista de verificação de conformidade HIPAA interna deve capturar pelo menos três respostas. Quem lidera a investigação e quem devem notificar. Que sistemas e registos devem ser revistos para compreender o alcance do evento? Como decide se o evento é uma violação reportável e como funcionará a comunicação com reguladores e pacientes se for?

Por esta altura, deve estar claro que uma lista de verificação de conformidade HIPAA séria para Cloud PACS é menos sobre marcar caixas e mais sobre fazer perguntas incisivas. É tentador confiar apenas nas reivindicações do fornecedor, mas os reguladores esperam que demonstre como essas reivindicações se traduzem em políticas, controlos e evidências no seu próprio ambiente.

Pode transformar as secções acima numa tabela simples, exportá-la como um PDF de lista de verificação de conformidade HIPAA para uso interno e revê-la juntamente com a sua análise de risco todos os anos.

Para equipas que usam a PostDICOM, a boa notícia é que a plataforma reúne Cloud PACS acessível, armazenamento na nuvem seguro e um visualizador DICOM baseado na web num só lugar, com espaço inicial generoso para novos utilizadores. Isso significa que pode passar menos tempo a cuidar de servidores locais antigos e mais tempo a construir uma história de conformidade clara e defensável em torno de um serviço de nuvem moderno.

No final, a questão central é simples. Quando a carta de auditoria seguinte chegar, prefere lutar através de caixas de entrada e notas de reuniões antigas, ou abrir calmamente um documento que mostra exatamente como o seu Cloud PACS protege informações de saúde protegidas eletrónicas? O trabalho que investir nesta lista de verificação hoje decide qual dessas histórias poderá contar.

|

Cloud PACS e Visualizador DICOM OnlineCarregue imagens DICOM e documentos clínicos para os servidores PostDICOM. Armazene, visualize, colabore e partilhe os seus ficheiros de imagem médica. |